Аудит Active Directory: цели, недостатки штатной системы аудита и пути их преодоления. Журнал событий контроллера домена

Устранение неполадок групповой политики с помощью журналов событий

Published on Март 11, 2009 by Support · Комментариев нетПонимание того, каким образом следует производить диагностику и устранять неполадки групповой политики, является очень важным вопросом поддержания корпоративных стандартов. Безопасность и управляемость сетей, а также снижение стоимости их эксплуатации во многом зависят от надежной работы групповой политики. Иногда ИТ-администраторам необходимо определить причину, по которой групповая политика не была применена для того или иного пользователя или компьютера. Понимание того, где следует искать всю необходимую информацию и как ею пользоваться, может превратить возможные часы простоя системы лишь в небольшую временную задержку. В этом руководстве Вы ознакомитесь с главными принципами устранения неполадок групповой политики Windows Vista и узнаете следующее:

- Как находить новые сведения об устранении неполадок.

- Как с помощью программы просмотра событий выбирать только определенные сведения о групповой политике.

- Как работать с данными данные журналов событий и интерпретировать их.

- Как использовать правильные методы нахождения точек сбоя.

Предварительные условия

Это руководство рассчитано на ИТ-специалистов, обладающих базовыми знаниями о механизмах работы групповой политики. Кроме того, Вы должны иметь ясное представление о процессе развертывания, настройки, использования и управления групповой политикой и ее сопутствующими компонентами в Вашей организации.

Усовершенствованный журнал событий групповой политики

Windows Vista предоставляет в Ваше распоряжение новую, централизованную систему регистрации событий, а также существенно переработанную программу просмотра событий. Такие функции, как поиск в нескольких журналах событий, интеграция с планировщиком задач и настраиваемый способ отображения результатов поиска делают программу Просмотр событий идеальным инструментом для отслеживания состояний системы и групповой политики. Более ранние версии групповой политики использовали имя источника события «Userenv». Jordans UK For Sale В предыдущих версиях ОС Windows это же имя использовалось и другими компонентами системы, вследствие чего было трудно выделить события групповой политики из общего набора событий данного источника. Кроме того, содержащаяся в журнале событий диагностическая информация не была достаточно полезной. В операционной системе Windows Vista вся информация о событиях групповой политики записывается в журнал программы Просмотр событий, а именем источника события является «Group Policy». Это упрощает поиск событий групповой политики. Еще одним усовершенствованием является более детальная информация о каждом событии. Эта информация включает в себя подробное описание события, возможные причины возникновения, а также рекомендации по дальнейшим действиям. События групповой политики Вы можете найти в журнале системных событий, а также в операционном журнале групповой политики.

Запуск программы просмотра событий

Журнал системных событий Журнал системных событий используется для просмотра событий, зарегистрированных ОС Windows и ее службами. Все события подразделяются на три категории: Ошибка, Предупреждение и Сведения. События управления службы групповой политики записываются в журнал системных событий и помогают Вам определить состояние обработки групповой политики. В предыдущих версиях ОС Windows эти события записывались в журнал приложений.

| Для запуска программы просмотра событий выполните следующие действия: | |

|

Операционный журнал групповой политики Операционный журнал групповой политики позволяет Вам увидеть работу службы групповой политики, производимую до и во время обработки групповой политики. Предыдущие версии Windows предоставляли подобную функциональность, используя регистрацию событий Userenv. Тем не менее, другие компоненты системы также записывали события в этот журнал, тем самым делая его непригодным для выявления событий групповой политики. Кроме того, информация в файлах этого журнала была неоднозначной, запутанной и требовала от ИТ-специалиста достаточно хорошего понимания принципов работы групповой политики. Операционный журнал групповой политики в Windows Vista заменяет журнал событий «Userenv» и, в отличие от своего предшественника, предоставляет всестороннее, детальное описание события.

| Для просмотра операционного журнала групповой политики выполните следующие действия: | |

|

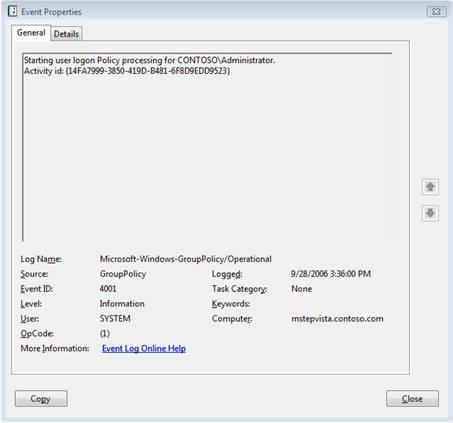

Устранение неполадок групповой политики с помощью журналов событий Использование программы просмотра событий Вы можете использовать программу Просмотр событий для локализации причин большинства неисправностей в работе групповой политики. Программа Просмотр событий, входящая в состав Windows Vista, обладает новым пользовательским интерфейсом. Вам следует хорошо ознакомиться с новым интерфейсом и запомнить, где размещается информация, относящаяся к обработке групповой политики. Ниже перечислены элементы интерфейса просмотрщика событий, содержащие всю информацию, необходимую для диагностирования работы групповой политики. Вкладка «Общие»

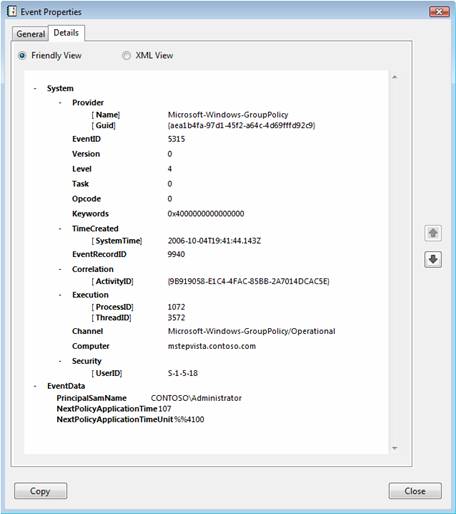

Рисунок 2 – Вид вкладки «Подробности» в программе просмотра событий System\Correlation:ActivityID Параметр ActivityID содержит идентификатор операции групповой политики. Служба групповой политики создает уникальный код ActivityID каждый раз, когда обновляется групповая политика. Например, в случае, если групповая политика обрабатывается во время загрузки компьютера, служба групповой политики назначает этому экземпляру обработки групповой политики код ActivityID. В дальнейшем все события, зарегистрированные во время работы этого экземпляра, используют тот же идентификатор ActivityID до тех пор, пока обработка групповой политики не будет завершена. Обработка считается завершенной, когда процесс заканчивается успешно либо с ошибками. Групповая политика пользователя обрабатывается при входе пользователя в систему. При этом экземпляру обработки групповой политики пользователя снова назначается уникальный идентификатор ActivityID, который используется до окончания процесса обработки политики. Описанный механизм выполняется для каждого нового экземпляра обработки групповой политики, создаваемого как при автоматическом, так и при принудительном обновлении политики. Идентификатор операции ActivityID отображается для всех событий групповой политики. EventData\PolicyActivityID Этот параметр имеет то же значение, что и параметр ActivityID. Служба групповой политики использует это значение для идентификации экземпляра обработки групповой политики. Параметр PolicyActivityID отображается для всех событий запуска групповой политики (коды событий 4000-4007). EventData\PrincipalSamName Этот параметр содержит имя участника безопасности – имя компьютера, если применяется политика компьютера, или имя пользователя, если применяется политика пользователя. Имя участника безопасности отображается в формате «имя_домена\имя_компьютера» или «имя_домена\имя_пользователя». Параметр PrincipalSamName отображается для событий запуска групповой политики (коды событий 4000-4007), событий получения информации о следующем экземпляре обработки групповой политики (код 5315), событий завершения групповой политики (коды 8000-8007), а также для сценариев событий запуска и завершения (коды событий 4018 и 5018). EventData\IsDomainJoined Если компьютер является членом домена, параметр IsDomainJoined имеет значение «true». В противном случае этот параметр имеет значение «false». Параметр IsDomainJoined отображается для всех событий запуска групповой политики (коды событий 4000-4007). EventData\IsBackgoundProcessing Если параметры групповой политики применяются в фоновом режиме, параметр IsBackgoundProcessing имеет значение «true». В остальных случаях этот параметр имеет значение «false». Если значением параметра IsBackgoundProcessing является «false», и при этом параметр IsAsyncProcessing также имеет значение «false», то параметры групповой политики применяются синхронно в основном режиме. Параметр IsBackgoundProcessing отображается для всех событий запуска групповой политики (коды событий 4000-4007). EventData\IsAsyncProcessing Если параметры групповой политики применяются асинхронно в фоновом режиме, параметр IsAsyncProcessing имеет значение «true». В остальных случаях этот параметр имеет значение «false». Если значением параметра IsAsyncProcessing является «false», и при этом параметр IsBackgoundProcessing также имеет значение «false», то параметры групповой политики применяются синхронно в основном режиме. Параметр IsAsyncProcessing отображается для всех событий запуска групповой политики (коды событий 4000-4007). EventData\PolicyApplicationMode Значение параметра PolicyApplicationMode указывает на тип обработки групповой политики. Этот параметр может принимать три значения:

| Значение | Объяснение |

| 0 | Обработка в фоновом режиме: в этом режиме происходит обработка вторичного экземпляра групповой политики. Обработка в фоновом режиме происходит при обновлении групповой политики. Например, обновление групповой политики происходит каждые 90 минут. |

| 1 | Синхронная обработка в основном режиме: в этом режиме обрабатываются экземпляры групповой политики, создающиеся при загрузке компьютера и при входе пользователя в систему. Синхронная обработка в основном режиме происходит в случаях, когда обработка политики компьютера должна завершиться прежде, чем будет отображено диалоговое окно входа в систему, а также тогда, когда обработка политики пользователя во время его входа в систему должна завершиться прежде, чем пользователь увидит свой рабочий стол. |

| 2 | Асинхронная обработка в основном режиме: в этом режиме обрабатываются экземпляры групповой политики, создающиеся при загрузке компьютера и при входе пользователя в систему. Однако в случае асинхронной обработки Windows отображает диалоговое окно входа в систему, не дожидаясь завершения обработки политики компьютера. Кроме того Windows отображает рабочий стол пользователя, также не дожидаясь завершения обработки политики пользователя. |

EventData\PolicyProcessingMode Параметр PolicyProcessingMode используется для того, чтобы определить, выполняется ли обработка замыкания на себя, или нет. Также этот параметр используется для определения того, выполняется ли замыкание на себя в режиме замены или в режиме объединения.

| Значение | Объяснение |

| 0 | Нормальный режим: замыкание на себя не выполняется. |

| 1 | Замыкание на себя в режиме объединения: выполняется замыкание на себя, при этом служба групповой политики объединяет параметры пользователя, областью действия которых является пользователь, и параметры пользователя, областью действия которых является компьютер. |

| 2 | Замыкание на себя в режиме замены: выполняется замыкание на себя, при этом служба групповой политики замещает параметры пользователя, областью действия которых является пользователь, параметрами пользователя, областью действия которых является компьютер. |

EventData\ProcessingTimeInMilliseconds Параметр ProcessingTimeInMilliseconds используется для определения интервала времени, выраженного в миллисекундах, за который было завершено выполнение операции в описываемом событии.

| Примечание | |

| 1 миллисекунда – это 1/1000 секунды. Для того чтобы определить количество прошедших секунд, разделите значение параметра ProcessingTimeInMilliseconds на 1000. Например, значение параметра ProcessingTimeInMilliseconds 12’747 эквивалентно 12,74 секундам. |

EventData\DCName Значением параметра DCName является имя контроллера домена, который используется службой групповой политики для взаимодействия со службой каталогов Active Directory. EventData\ErrorCode и EventData\ErrorDescription Эти два параметра отображаются для событий, имеющих статус Ошибка. Параметр ErrorCode содержит десятичный код, описывающий проблему, приведшую к возникновению события. Параметр ErrorDescription содержит краткое описание возникшей проблемы. С чего начать Усовершенствования службы групповой политики сделали процесс диагностирования неполадок более систематизированным по сравнению с предыдущими операционными системами. Если Вы столкнулись с неполадками групповой политики в Windows Vista, начните работу по их устранению с выполнения следующих шагов. Использование журнала системных событий для устранения неполадок групповой политики

- Начните работу по устранению неполадок с использования журнала системных событий. Служба групповой политики записывает события управления в журнал системных событий. Статус событий службы групповой политики имеет следующие уровни:

- Сведения: служба групповой политики работает правильно.

- Предупреждение: служба групповой политики работает правильно, но в работе других зависимых служб могли произойти ошибки.

- Ошибка: в работе службы групповой политики произошла ошибка.

Если Вы столкнулись с такими событиями, прочтите их описания. В большинстве случаев описание предоставляет Вам информацию о событии, о причинах, которые могли привести к наступлению этого события, а также предложения по решению проблемы.

- Ссылка Подробности на вкладке Общие. Если Вам необходима дополнительная информация по устранению проблемы, щелкните ссылку Подробности на вкладке Общие. Эта ссылка ведет на веб-узел Microsoft TechNet, содержащий информацию о данном событии. Тут же Вы можете получить основную информацию, которая может помочь в диагностировании и решении проблемы.

- Операционный журнал групповой политики. Правильная работы службы групповой политики также зависит и от других компонентов системы. Часто проблемы в работе зависимых компонентов отображаются в журнале системных событий как события групповой политики. Такие ситуации требуют рассмотрения последовательности применения политики компьютера или пользователя с использованием операционного журнала групповой политики. Используйте для этого процедуры, описанные в следующем разделе «Устранение неполадок с использованием операционного журнала групповой политики».

Устранение неполадок с использованием операционного журнала групповой политики Определение экземпляра обработки групповой политики Перед просмотром операционного журнала групповой политики Вы должны определить экземпляр обработки групповой политики, в работе которого возникла ошибка. Определение экземпляра обработки групповой политики

| Для определения экземпляра обработки групповой политики выполните следующие действия: | |

|

Создание настраиваемого представления экземпляра групповой политики Часто на компьютере одновременно выполняются или обрабатываются несколько экземпляров групповой политики. Например, это происходит на серверах терминалов с запущенными службами терминалов. По этой причине важно выделить в операционном журнале групповой политики в отдельную группу все события, относящиеся к определенному экземпляру групповой политики, с которым Вы работаете. В программе Просмотр событий выполните следующий запрос, с помощью которого создается настраиваемое представление операционного журнала групповой политики для определенного экземпляра обработки групповой политики.

| Для создания настраиваемого представления экземпляра групповой политики выполните следующие действия: | |

| |

| Важно | |

| Помните о том, что служба групповой политики назначает уникальный идентификатор операции каждому экземпляру обработки групповой политики. Например, при обработке политики пользователя во время его входа в систему, экземпляру обработки назначается уникальный код ActivityID. При обновлении групповой политики, экземпляру обработки, отвечающему за это обновление, назначается другой уникальный код ActivityID. |

Чтение событий Операционный журнал групповой политики содержит диапазоны числовых кодов, относящихся к определенным событиям. В следующей сводной таблице перечислены все диапазоны кодов событий и их описания.

| Диапазон кодов событий | Описание |

| 4000–4007 | События запуска групповой политики. Эти события с уровнем Сведения регистрируются в журнале событий в момент начала обработки экземпляра групповой политики. |

| 4016–4299 | События запуска компонентов. Эти события с уровнем Сведения регистрируются в журнале событий в тот момент, когда компонент обработки групповой политики запускает задачу, описанную в событии. |

| 5000–5299 | События успешного завершения работы компонентов. Эти события с уровнем Сведения регистрируются в журнале событий в тот момент, когда компонент обработки групповой политики успешно завершает выполнение задачи, описанной в событии. |

| 5300–5999 | Информационные события. Эти события с уровнем Сведения регистрируются в журнале событий на протяжении всего процесса обработки экземпляра групповой политики и предоставляют дополнительную информацию о текущем экземпляре. |

| 6000–6007 | Предупреждения групповой политики. Эти события с уровнем Предупреждение регистрируются в журнале событий, если обработка экземпляра групповой политики завершается с ошибками. |

| 6017–6299 | Предупреждения компонентов. Эти события с уровнем Предупреждение регистрируются в журнале событий, если компонент обработки групповой политики завершает выполнение задачи, описанной в событии, с ошибками. |

| 6300–6999 | Информационные предупреждения. Эти события с уровнем Предупреждение регистрируются в журнале событий и предоставляют дополнительную информацию о возможном возникновении ошибок в процессе работы описываемой задачи. |

| 7000–7007 | Ошибки групповой политики. Эти события с уровнем Ошибка регистрируются в журнале событий, если обработка экземпляра групповой политики оказывается незавершенной. |

| 7017–7299 | Ошибки компонентов. Эти события с уровнем Ошибка регистрируются в журнале событий, если компонент обработки групповой политики не завершает выполнение задачи, описанной в событии. |

| 7300–7999 | Информационные сообщения об ошибках. Эти события с уровнем Ошибка регистрируются в журнале событий и предоставляют дополнительную информацию об ошибках, возникших в процессе работы описываемой задачи. |

| 8000–8007 | События успешного завершения обработки групповой политики. Эти события с уровнем Сведения регистрируются в журнале событий в момент успешного завершения обработки экземпляра групповой политики. |

Большинство событий регистрируются в операционном журнале групповой политики попарно. Каждому событию запуска сопоставлено регистрируемое в журнале событие завершения работы. События завершения могут содержать информацию об успешном завершении работы, предупреждения или сообщения об ошибках. Обычно последние две цифры кодов этих событий одинаковы. Например, событие с кодом 4017 говорит о том, что компонент групповой политики запустил определенную задачу. Если эта задача завершилась успешно, в журнале регистрируется событие с кодом 5017. Если задача завершилась с ошибками, либо ее запуск не удался, то в журнале регистрируется событие с кодом 6017 или 7017 соответственно. Та же схема нумерации используется для сообщений из диапазона 8000-8007. Эти сведения помогут Вам быстро выявлять в операционном журнале групповой политики предупреждения и сообщения об ошибках.

Анализ событий в программе просмотра событий

Самым лучшим способом диагностирования неполадок групповой политики является разделение процесса обработки групповой политики на три стадии. На каждой стадии обработки групповой политики существует ряд подпроцессов, которые последовательно выполняются по мере перехода к следующей стадии. Ниже перечислены три стадии обработки групповой политики:

- Стадия предварительной обработки. Определяет начало обработки экземпляра групповой политики и собирает информацию, необходимую для обработки групповой политики.

- Стадия обработки. Передает полученную на предыдущей стадии информацию каждому расширению групповой политики, применяющему параметры политики к пользователю или компьютеру.

- Стадия постобработки. Определяет завершение обработки экземпляра групповой политики и записывает информацию о результате. Обработка может завершиться успешно, содержать предупреждения, либо окончиться неудачей.

В этом разделе содержится информация о каждой стадии обработки групповой политики, а также описаны подпроцессы, выполняющиеся на каждой стадии. Стадия предварительной обработки групповой политики Обработка экземпляра групповой политики начинается со стадии предварительной обработки. На этой начальной стадии служба групповой политики собирает всю необходимую информацию. Сбор информации осуществляется путем выполнения программных сценариев (представляющих собой последовательность определенных процессов), которые выполняются на каждой из трех стадий обработки групповой политики. Сценарий «Начало обработки политики» Windows Vista создает экземпляр обработки групповой политики во время загрузки операционной системы, во время входа пользователя в систему, во время периодических или ручных обновлений групповой политики, а также при изменениях сетевых интерфейсов. Создание каждого экземпляра групповой политики начинается с события запуска – события с уровнем Сведения и кодом из диапазона 4000-4007. В следующей таблице перечислены различные типы событий запуска групповой политики.

| Код события | Тип события запуска |

| 4000 | Загрузка компьютера |

| 4001 | Вход пользователя в систему |

| 4002 | Обработка политики компьютера при изменении параметров сети |

| 4003 | Обработка политики пользователя при изменении параметров сети |

| 4004 | Ручное обновление политики компьютера |

| 4005 | Ручное обновление политики пользователя |

| 4006 | Периодическое обновление политики компьютера |

| 4007 | Периодическое обновление политики пользователя |

События с кодами из диапазона 4000-4007 регистрируются в операционном журнале групповой политики при создании экземпляра групповой политики. Эти события содержат идентификатор операции ActivityID, который идентифицирует экземпляр обработки групповой политики. Ниже приведены примеры сценария начала обработки политики. timberland boots sale

12:41:16.472 4000 Starting computer boot policy processing for CONTOSO\MSTEPVISTA$. ActivityID: {89824640-B13A-4C67-B2EE-9DEB948182F9} 14:15:55.708 4001 Starting user logon Policy processing for CONTOSO\user. ActivityID: {6A64962C-6C32-4C8A-8E89-C53FB71A7A67}Сценарий «Сбор информации об учетной записи» Перед применением групповой политики служба групповой политики должна определить расположение объекта пользователя или компьютера в иерархии службы каталогов Active Directory. Сценарий определения объектов групповой политики использует эту информацию для того чтобы определить, какие объекты групповой политики действуют на данный компьютер или на данного пользователя. В сценарий сбора информации об учетной записи входят события, перечисленные ниже. Код события 5320: Сведения о взаимодействии Это событие регистрируется службой групповой политики и несет в себе информацию об ожидаемом или успешно завершившемся взаимодействии с зависимым компонентом. Многократное появление этого события в операционном журнале групповой политики является нормальным явлением. В зависимости от результата взаимодействия служба групповой политики может зарегистрировать в журнале одно из трех различных событий, перечисленных в следующей таблице.

| Код события | Объяснение |

| 5320 | Успешное завершение взаимодействия. Описываемое в событии взаимодействие завершилось успешно. |

| 6320 | Предупреждение. Описываемое в событии взаимодействие завершилось с одной или несколькими ошибками. |

| 7320 | Ошибка взаимодействия. Описываемое в событии взаимодействие не было завершено. |

Ниже приведен пример события с кодом 5320, зарегистрированного в процессе сбора информации об учетной записи.

12:41:16.632 5320 Attempting to retrieve the account information.Код события 4017: Начало системного вызова Это событие регистрируется службой групповой политики перед выполнением системного вызова. Часто служба групповой политики использует различные функции Windows для сбора информации, необходимой для обработки групповой политики. Когда один компонент Windows обращается к другому компоненту Windows для выполнения определенной задачи и получения информации, это называется системным вызовом. Служба групповой политики выполняет системные вызовы на всем протяжении работы экземпляра обработки групповой политики, поэтому многократное появление этого события в операционном журнале групповой политики является нормальным явлением. Событие с кодом 4017, которое иногда называют событием трассировки, фиксирует начало системного вызова. Для каждого события с кодом 4017 должно регистрироваться одно из трех событий завершения соответствующего системного вызова. Эти события перечислены в следующей таблице.

| Код события | Объяснение |

| 5017 | Успешное завершение системного вызова. Описываемый в событии системный вызов завершился успешно. |

| 6017 | Предупреждение. Описываемый в событии системный вызов завершился с одной или несколькими ошибками. |

| 7017 | Ошибка системного вызова. Описываемый в событии системный вызов не был завершен. |

События с кодами 5017, 6017 и 7017 содержат информацию о времени выполнения системного вызова. Кроме этого, события с кодами 6017 и 7017 содержат информацию о возникших ошибках, доступную для просмотра на вкладке Подробности. Ниже приведен пример событий начала и успешного завершения системного вызова, зарегистрированных в процессе сбора информации об учетной записи.

2006-09-14 12:41:16.632 4017 Making system call to get account information. 2006-09-14 12:41:17.022 5017 The system call to get account information completed. CN=MSTEPVISTA,CN=Computers,DC=contoso,DC=com The call completed in 390 milliseconds.| Примечание | |

| Большинство событий завершения, независимо от их статуса, отображают в миллисекундах время, прошедшее с момента начала события. Например, события завершения обработки групповой политики (коды событий 8000-8007) показывают, сколько времени ушло на обработку групповой политики. События трассировки (коды событий, оканчивающиеся на 017) показывают, сколько времени ушло на выполнение системного вызова. Вы можете использовать эти значения для определения того, происходит ли запаздывание обработки групповой политики при загрузке компьютера или входе пользователя в систему. |

Сценарий «Определение контроллера домена» Поскольку служба групповой политики работает с объектами групповой политики Active Directory, ей необходимо выполнить обнаружение контроллера домена. Код события 4326: Начало процесса обнаружения контроллера домена Это событие фиксирует начало процесса обнаружения контроллера домена. Вслед за этим событием регистрируется событие с кодом 5320, которое записывает информацию о начале взаимодействия службы групповой политики с остальными компонентами операционной системы.

12:41:17.022 4326 Group Policy is trying to discover the Domain Controller information. 12:41:17.022 5320 Retrieving Domain Controller details.Далее регистрируется событие начала системного вызова, содержащее информацию об обнаруженном службой групповой политики контроллере домена, а также одно из трех событий завершения системного вызова, перечисленных в следующей таблице.

| Код события | Объяснение |

| 5017 | Успешное завершение системного вызова. Описываемый в событии системный вызов завершился успешно. |

| 6017 | Предупреждение. Описываемый в событии системный вызов завершился с одной или несколькими ошибками. |

| 7017 | Ошибка системного вызова. Описываемый в событии системный вызов не был завершен. |

12:41:19.376 5017 The LDAP call to connect and bind to Active Directory completed. hq-con-srv-01.contoso.com The call completed after 171 milliseconds.

После этого регистрируется событие завершения связи с контроллером домена. Код события 5308: Установления связи с контроллером домена События с кодами 5308, 6308 и 7308 содержат информацию о результатах установления связи между компонентами системы в процессе определения контроллера домена. Результатом может быть успешное установление связи, предупреждение или сообщение об ошибке. Каждое из этих событий также содержит дополнительную информацию, которая зависит от полученных результатов.

| Код события | Объяснение |

| 5308 | Успешное установление связи с контроллером домена. Связь с контроллером домена была успешно установлена. |

| 6308 | Предупреждение. adidas tubular invader femme Связь с контроллером домена была установлена с одной или несколькими ошибками. |

| 7308 | Ошибка установления связи с контроллером домена. Связь с контроллером домена не была установлена. |

Событие об успешном установлении связи с контроллером домена содержит информацию, полученную от контроллера домена – имя в формате UNC и IP-адрес контроллера домена. Предупреждения и сообщения об ошибках содержат в описании события код ошибки, который можно посмотреть на вкладке Подробности.

| Примечание | |

| Обычно перед регистрацией события установления связи с контроллером домена регистрируются события начала и завершения системного вызова. Кроме этого, коды событий завершения системного вызова и событий установления связи с контроллером домена, как правило, начинаются с одинаковой цифры. Например, код события успешного завершения системного вызова начинается с цифры 5, следовательно, первой цифрой кода установления связи с контроллером домена также будет цифра 5. Ниже приведен пример события успешного установления связи с контроллером домена, зарегистрированного в процессе определения контроллера домена. |

12:41:19.376 5308 Domain Controller details: Domain Controller Name: \\hq-con-srv-01.contoso.com Domain Controller IP Address : \\192.168.0.1

Код события 5326: Завершение связи с контроллером домена По окончании процесса обнаружения контроллера домена служба групповой политики регистрирует событие завершения связи. Это событие содержит информацию о результатах попытки обнаружения контроллера домена. Как и в случае с большинством других событий, результатом может быть успешное завершение связи, предупреждение или сообщение об ошибке.

| Код события | Объяснение |

| 5326 | Успешное обнаружение контроллера домена. Процесс обнаружения контроллера домена завершился успешно. |

| 6326 | Предупреждение. Процесс обнаружения контроллера домена завершился с одной или несколькими ошибками. |

| 7326 | Ошибка обнаружения контроллера домена. Процесс обнаружения контроллера домена не был завершен. |

Каждое из этих событий содержит информацию о времени взаимодействия службы групповой политики с контроллером домена. Ниже приведен пример всех событий, зарегистрированных в процессе определения контроллера домена.

12:41:17.022 4326 Group Policy is trying to discover the Domain Controller information. 12:41:17.022 5320 Retrieving Domain Controller details. 12:41:19.206 4017 Making LDAP calls to connect and bind to Active Directory. hq-con-srv-01.contoso.com 12:41:19.376 5017 The LDAP call to connect and bind to Active Directory completed. hq-con-srv-01.contoso.com The call completed after 171 milliseconds. 12:41:19.376 5308 Domain Controller details: Domain Controller Name : \\hq-con-srv-01.contoso.com Domain Controller IP Address : \\192.168.0.1 12:41:19.376 5326 Group Policy successfully discovered the Domain Controller in 2354 milliseconds.Сценарий «Определение роли компьютера» В этом сценарии служба групповой политики определяет роль компьютера, на основании чего определяется информация о том, является ли компьютер:

- изолированной рабочей станцией или изолированным сервером;

- членом домена, поддерживающим службы каталогов;

- контроллером домена;

- членом домена, не поддерживающим службы каталогов.

Данная информация необходима для применения групповой политики на основании роли компьютера. Код события 5309: Получение информации о компьютере После попытки определения роли компьютера регистрируется одно из трех событий.

| Код события | Объяснение |

| 5309 | Успешное получение информации о компьютере. Процесс получения информации о компьютере завершился успешно. |

| 6309 | Предупреждение. Процесс получения информации о компьютере завершился с одной или несколькими ошибками. |

| 7309 | Ошибка получения информации о компьютере. Процесс получения информации о компьютере не был завершен. |

Событие успешного получения информации содержит числовой код роли компьютера и имя сети. Вы можете определить роль компьютера на основании ее кода с помощью следующей таблицы.

| Код роли компьютера | Объяснение |

| 0 | Текущий компьютер не является членом домена, а является изолированной рабочей станцией либо изолированным сервером. |

| 1 | Текущий компьютер является членом домена, не поддерживающим службы каталогов. |

| 2 | Текущий компьютер является членом домена, поддерживающим службы каталогов. |

| 3 | Текущий компьютер является контроллером домена. |

Ниже приведен пример события, зарегистрированного в процессе определения роли компьютера.

12:41:19.416 5309 Computer details: Computer role : 2 Network name :Сценарий «Определение участника безопасности» Групповая политика может применяться к компьютерам и к пользователям. В качестве объекта применения групповой политики система безопасности Windows определяет либо пользователя, либо компьютер. Для применения правильных параметров служба групповой политики должна знать, является ли участник безопасности пользователем, или же он является компьютером. Код события 5310: Получение информации об участнике безопасности После попытки определения текущего участника безопасности, которым может являться компьютер или пользователь, регистрируется одно из трех событий.

| Код события | Объяснение |

| 5310 | Успешное получение информации об участнике безопасности. Процесс получения информации об участнике безопасности завершился успешно. |

| 6310 | Предупреждение. Процесс получения информации об участнике безопасности завершился с одной или несколькими ошибками. |

| 7310 | Ошибка получения информации об участнике безопасности. Процесс получения информации об участнике безопасности не был завершен. |

События с кодами 5310 и 6310 содержат следующую информацию об участнике безопасности:

- Различающееся имя учетной записи участника безопасности.

- Имя домена, содержащего учетную запись.

- Имя контроллера домена, использовавшегося для определения сведений об учетной записи.

- Имя домена, которому принадлежит контроллер домена.

Ниже приведен пример события, зарегистрированного в процессе определения участника безопасности.

12:41:19.416 5310 Account details: Account Name:CN=MSTEPVISTA,CN=Computers,DC=contoso,DC=com Account Domain Name : contoso.com DC Name : \\hq-con-srv-01.contoso.com DC Domain Name : contoso.comСценарий «Определение режима обработки замыкания на себя» Обработка групповой политики в режиме замыкания на себя изменяет способ применения политик пользователя. При обычной обработке политик пользователя считываются параметры объектов GPO, областью действия которых является пользователь. При обработке групповой политики в режиме замыкания на себя параметры пользователя, областью действия которых является пользователь, объединяются (режим объединения) либо замещаются (режим замены) параметрами пользователя, областью действия которых является компьютер. Код события 5311: Определение режима обработки замыкания на себя После попытки определения режима обработки замыкания на себя регистрируется одно из трех событий.

| Код события | Объяснение |

| 5311 | Успешное определение режима обработки замыкания на себя. Определение режима обработки замыкания на себя завершилось успешно. |

| 6311 | Предупреждение. Определение режима обработки замыкания на себя завершилось с одной или несколькими ошибками. |

| 7311 | Ошибка определения режима обработки замыкания на себя. Определение режима обработки замыкания на себя не было завершено. |

Данные события содержат текстовое описание режима обработки замыкания на себя.

- Режим без замыкания на себя: обработка на себя не выполняется.

- Слияние: выполняется обработка на себя в режиме объединения. Служба групповой политики объединяет параметры пользователя, областью действия которых является пользователь, и параметры пользователя, областью действия которых является компьютер.

- Замена: выполняется обработка на себя в режиме замены. Служба групповой политики замещает параметры пользователя, областью действия которых является пользователь, параметрами пользователя, областью действия которых является компьютер.

Ниже приведен пример события, зарегистрированного в процессе определения режима обработки замыкания на себя.

12:41:19.486 5311 The loopback policy processing mode is «No loopback mode».Сценарий «Определение объектов групповой политики» Служба групповой политики определяет список объектов GPO, применяемых к компьютеру или пользователю. После того, как список объектов GPO определен, служба групповой политики проверяет доступность каждого объекта, считывая файл gpt.ini, расположенный в системном разделе ранее определенного контроллера домена. В результате этой проверки в операционном журнале групповой политики регистрируется ряд событий начала и завершения системных вызовов (событий трассировки), в процессе которых считываются файлы gpt.ini. Событие начала системного вызова имеет код 4017. В зависимости от результата чтения файла gpt.ini, для каждого события начала системного вызова регистрируется одно из трех событий завершения соответствующего системного вызова. Эти события перечислены в следующей таблице.

| Код события | Объяснение |

| 5017 | Успешное завершение системного вызова. Описываемый в событии системный вызов завершился успешно. |

| 6017 | Предупреждение. Описываемый в событии системный вызов завершился с одной или несколькими ошибками. |

| 7017 | Ошибка системного вызова. Описываемый в событии системный вызов не был завершен. |

Ниже приведен пример событий начала и завершения системного вызова, зарегистрированных в процессе определения объектов групповой политики.

12:41:19.636 4017 Making system calls to access specified file. \\contoso.com\SysVol\contoso.com\Policies\{9F1DE622-0635-4F10-8A0B-4AEAEB5C3B79}\gpt.ini 12:41:20.307 5017 The system calls to access specified file completed. \\contoso.com\SysVol\contoso.com\Policies\{9F1DE622-0635-4F10-8A0B-4AEAEB5C3B79}\gpt.ini The call completed in 671 milliseconds.В процессе дальнейшего выполнения сценария регистрируется событие определения списка примененных объектов GPO. Код события 5312: Определение списка примененных объектов групповой политики После проверки файлов gpt.ini каждого объекта GPO регистрируется одно из трех событий, перечисленных в следующей таблице. Событие с кодом 5312 содержит имена объектов GPO, применяемых к компьютеру или пользователю.

| Код события | Объяснение |

| 5312 | Успешное определение списка применяемых объектов GPO. Определение списка применяемых объектов GPO завершено успешно. |

| 6312 | Предупреждение. Определение списка применяемых объектов GPO завершено с одной или несколькими ошибками. |

| 7312 | Ошибка определения списка применяемых объектов GPO. Определение списка применяемых объектов GPO не было завершено. |

Ниже приведен пример события успешного определения списка примененных объектов GPO.

12:41:20.958 5312 List of applicable Group Policy objects: Removable Devices Policy Power Management Policy Folder Redirection Policy Default Domain PolicyВ процессе дальнейшего выполнения сценария регистрируется событие определения списка отфильтрованных объектов GPO. Код события 5313: Определение списка отфильтрованных объектов групповой политики На последней стадии определения объектов GPO регистрируется одно из трех событий, перечисленных в следующей таблице. Событие с кодом 5313 содержит имена отфильтрованных объектов GPO. Служба групповой политики не применяет эти объекты GPO к компьютеру или пользователю.

| Код события | Объяснение |

| 5313 | Успешное определение списка отфильтрованных объектов GPO. Определение списка отфильтрованных объектов GPO завершено успешно |

| 6313 | Предупреждение. Определение списка отфильтрованных объектов GPO завершено с одной или несколькими ошибками. |

| 7313 | Ошибка определения списка отфильтрованных объектов GPO. Определение списка отфильтрованных объектов GPO не было завершено. |

Ниже приведен пример всех событий, зарегистрированных в процессе определения объектов групповой политики.

12:41:19.636 4017 Making system calls to access specified file. \\contoso.com\SysVol\contoso.com\Policies\{9F1DE622-0635-4F10-8A0B-4AEAEB5C3B79}\gpt.ini 12:41:20.307 5017 The system calls to access specified file completed. \\contoso.com\SysVol\contoso.com\Policies\{9F1DE622-0635-4F10-8A0B-4AEAEB5C3B79}\gpt.ini The call completed in 671 milliseconds. 12:41:20.307 4017 Making system calls to access specified file. \\contoso.com\SysVol\contoso.com\Policies\{1AAEB8CD-E71C-4D7F-A658-A5331ED8FEF0}\gpt.ini 12:41:20.598 5017 The system calls to access specified file completed. \\contoso.com\SysVol\contoso.com\Policies\{1AAEB8CD-E71C-4D7F-A658-A5331ED8FEF0}\gpt.ini The call completed in 290 milliseconds. 12:41:20.598 4017 Making system calls to access specified file. \\contoso.com\SysVol\contoso.com\Policies\{898264CC-84A5-4A77-95F6-402B30778048}\gpt.ini 12:41:20.648 5017 The system calls to access specified file completed. \\contoso.com\SysVol\contoso.com\Policies\{898264CC-84A5-4A77-95F6-402B30778048}\gpt.ini The call completed in 51 milliseconds. 12:41:20.648 4017 Making system calls to access specified file. \\contoso.com\SysVol\contoso.com\Policies\{CBBCB787-7FE6-45B3-89D3-38D74D658BA3}\gpt.ini 12:41:20.668 5017 The system calls to access specified file completed. \\contoso.com\SysVol\contoso.com\Policies\{CBBCB787-7FE6-45B3-89D3-38D74D658BA3}\gpt.ini The call completed in 20 milliseconds. 12:41:20.668 4017 Making system calls to access specified file. \\contoso.com\sysvol\contoso.com\Policies\{31B2F340-016D-11D2-945F-00C04FB984F9}\gpt.ini 12:41:20.848 5017 The system calls to access specified file completed. \\contoso.com\sysvol\contoso.com\Policies\{31B2F340-016D-11D2-945F-00C04FB984F9}\gpt.ini The call completed in 180 milliseconds. 12:41:20.958 5312 List of applicable Group Policy objects: Removable Devices Policy Power Management Policy Folder Redirection Policy Default Domain Policy 12:41:20.958 5313 The following Group Policy objects were not applicable because they were filtered out : Local Group Policy Not Applied (Empty) Shell Restriction Policy Not Applied (Empty)Сценарий «Определение медленных подключений» Для работы некоторых компонентов групповой политики требуется быстрое подключение к сети. Однако иногда быстрое сетевое подключение оказывается недоступным. Служба групповой политики ответственна за определение и оценку пропускной способности соединения между компьютером и контроллером домена. Служба групповой политики сравнивает полученное значение пропускной способности с заданным групповой политикой пороговым значением, соответствующим медленному подключению. Если значение, полученное при оценке пропускной способности, оказывается ниже порогового значения, служба групповой политики помечает сетевое подключение как медленное. Служба групповой политики обменивается данной информацией со всеми клиентскими расширениями групповой политики. Для каждого из них предусмотрен особый режим работы, который включается по умолчанию при обнаружении медленного подключения. Например, расширения безопасности обрабатывают параметры групповой политики даже при медленном подключении, однако параметры перенаправления папок не будут обрабатываться на клиентских компьютерах в случае обнаружения медленного подключения. Код события 5327: Оценка пропускной способности подключения По завершении оценки пропускной способности сетевого подключения регистрируется одно из трех событий, перечисленных в следующей таблице.

| Код события | Объяснение |

| 5327 | Успешная оценка пропускной способности. Оценка пропускной способности сетевого подключения завершена успешно. |

| 6327 | Предупреждение. Оценка пропускной способности сетевого подключения завершена с одной или несколькими ошибками. |

| 7327 | Ошибка оценки пропускной способности. Оценка пропускной способности сетевого подключения не была завершена. |

События с кодами 5327 и 6327 содержат информацию о скорости подключения, выраженной в килобитах в секунду (кбит/с).

| Важно | |

| Для определения скорости сетевого подключения служба групповой политики использует все доступные сетевые интерфейсы. Важно помнить об этом, когда Вы производите диагностику групповой политики на компьютерах с несколькими сетевыми интерфейсами. Ниже приведен пример события успешной оценки пропускной способности. |

12:41:22.991 5327 Estimated network bandwidth on one of the connections: 1408 kbps.

По завершении оценки пропускной способности служба групповой политики регистрирует событие с информацией о состоянии сетевого подключения. Код события 5314: Информация о состоянии сетевого подключения По завершении оценки пропускной способности сетевого подключения регистрируется одно из трех событий, перечисленных в следующей таблице. События с кодами 5314 и 6314 содержат следующую информацию:

- Статус подключения (быстрое или медленное).

- Скорость подключения, выраженная в килобитах в секунду.

- Пороговое значение пропускной способности, соответствующее медленному подключению, также выраженное в килобитах в секунду.

| Код события | Объяснение |

| 5314 | Успешное получение информации о состоянии сетевого подключения. Получение информации о состоянии сетевого подключения завершено успешно. |

| 6314 | Предупреждение. Получение информации о состоянии сетевого подключения завершено с одной или несколькими ошибками. |

| 7314 | Ошибка получения информации о состоянии сетевого подключения. |

Tags: bandwidth, bind, dns, domain, ldap, quote, redirect, Windows Vista

faqman.ru

цели, недостатки штатной системы аудита и пути их преодоления / Блог компании Netwrix / Хабрахабр

Дорогие хабровчане,

Предлагаем вашему вниманию переведенный на русский язык фрагмент книги Дон Джонса, MVP, титулованного специалиста и просто очень популярного в США автора.

Дорогие хабровчане,

Предлагаем вашему вниманию переведенный на русский язык фрагмент книги Дон Джонса, MVP, титулованного специалиста и просто очень популярного в США автора. Существует три “А” безопасности Active Directory (AD) – аутентификация, авторизация, аудит. В этом посте мы приведем фрагмент перевода из книги Don Jones “Active Directory Troubleshooting, Auditing, and Best Practices”, посвященный аудиту AD.

Цели штатных инструментов аудита

Цель аудита довольно тривиальна: отслеживать все, что кто-либо делает. В контексте AD это означает, что нужно отслеживать использования всех привилегий, таких как изменения членства в группах или разблокировка учетных записей пользователей. Также это означает, что необходимо фиксировать действия пользователей, такие как успешные и неудачные входы в систему. Посмотрим шире – и для Windows это означает, что аудит включает еще и доступ к файлам и папкам, равно как и изменения разрешений доступа к файлам. Ваша цель при осуществлении аудита может отличаться от тех, которые достигаются в рамках архитектуры аудита операционной системы. Помните, что система аудита, используемая в Windows – включая AD, которая представляет собой копию архитектуры файловой системы, пришла к нам из ранних 90-х, когда появилась Windows NT. В то же время, в Microsoft тогда не могли предположить, что будут существовать организации с тысячами файловых серверов, сотнями контроллеров доменов и тысячами других серверов, на которых работают Exchange, SQL Server, SharePoint и другие бизнес-платформы. Мы будем рассматривать ниже то, что штатные инструменты аудита Windows не всегда масштабируемы в крупных инфраструктурах или даже для компаний среднего размера. Может быть, Вы хотели бы, чтобы каждое событие в ИТ-инфраструктуре фиксировалось системой аудита, однако это может создать проблемы в производительности, управлении и даже логистике. Поэтому давайте предположим, что Ваша цель – аудит всего, что происходит в ИТ-инфраструктуре, и посмотрим, чего можно добиться штатными средствами.Штатная система аудита

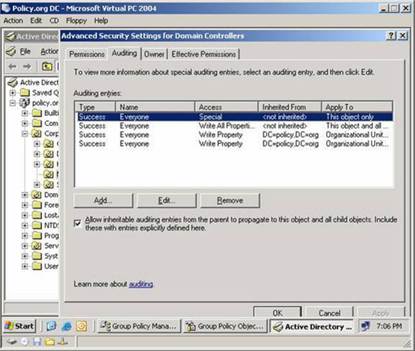

Разрешения применяются к списку разграничительного контроля доступа (DACL). Каждый DACL состоит из одного или более элементов управления доступом (ACE). Каждый такой элемент содержит разрешение или запрет определенного набора разрешений по отношению к пользователю или группе. DACL представляет собой часть “авторизации” в модели трех А: AD аутентифицирует вас и дает маркер безопасности (security token), содержащий уникальный идентификатор безопасности (SID). Такой SID сравнивается с ACE в списке разграничительного контроля доступа (DACL), чтобы определить, какими разрешениями Вы обладаете при доступе к данным ресурсам. Аудит работает схожим образом. Список управления доступом к объектам (SACL) состоит из одной или нескольких записей. Каждая запись обозначает определенное действие для определенной активности, совершенной пользователем или группой. SACL привязан к определенному ресурсу, такому как файл или объект директории, и когда осуществляется определенное действие с ресурсом, оно фиксируется в журнале. По умолчанию, существует возможность записывать в журнал действия типа “успех” и/или “отказ”. Это значит, что Вы можете выбрать, чтобы в журнале фиксировалась запись, когда кто-то успешно использовал свои разрешения или когда он пытался это сделать и ему было в этом отказано. На рисунке 1 показана конфигурация SACL для AD. Как Вы можете видеть, этот ресурс – Контроллеры доменов подразделения – настроен так, что фиксируются некоторые виды успешных действий членов группы “Everyone”. То есть, когда кто-нибудь успешно осуществляет эти действия, создается запись в журнале. Рис.1: SACL в AD.

Рис.1: SACL в AD.

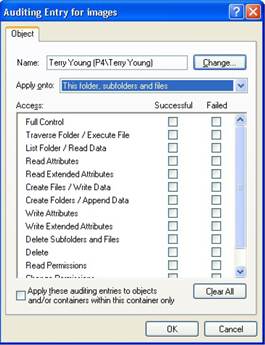

Какие действия подлежат аудиту зависит от того, с какими ресурсами Вы работаете. Например, рисунок 2 показывает SACL файловой системы, и Вы можете видеть, что доступны различные виды действий.

Рис.2: SACL файловой системы.

Рис.2: SACL файловой системы.

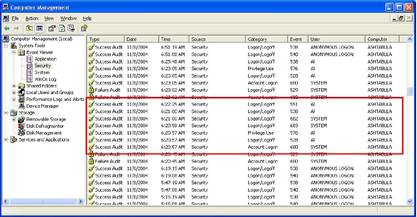

Здесь Вы можете выбрать, что подлежит аудиту, например, создание папок, чтение атрибутов, удаление файлов и тому подобное. Таким образом, каждый ресурс, может иметь свой собственный SACL. На практике, большинство из нас назначает SACL на достаточно высоком уровне иерархии и тем самым позволяет этим настройкам распространиться на объекты более низкого уровня через наследование. Поэтому управление SACL осуществляется в относительно небольшом количестве мест. Но мы все равно должны конфигурировать их хотя бы по одному на каждый сервер и на главную систему. Что это значит: каждому серверу нужен будет свой список управления доступа к объектам хотя бы в корне каждого логического диска, нам нужен будет отдельный список в корне AD и так и далее. Другие продукты могут подпадать под эту схему. А могут и не подпадать. Например, Exchange Server используется подобную структуру для аудита, а вот SQL Server и SharePoint – нет. Однако здесь мы рассматриваем исключительно AD. Когда действие, на которое настроен аудит, происходит, Windows генерирует запись аудита. Все подобные записи хранятся в журнале событий безопасности, который показан на рисунке 3. Проблема с подобным журналом заключается в том, что туда попадает каждое событие. Хотя это вроде бы и неплохо, чтобы все события хранились в одном месте, проблема заключается в том, что когда из него необходимо извлечь отдельные записи, то это становиться проблематичным. Еще раз, это происходит вследствие того, что у Microsoft довольно узкий взгляд на систему аудита Active Directory.

Рис. 3: Журнал событий безопасности.

Рис. 3: Журнал событий безопасности.

На каждом Windows сервере находятся свои журналы событий безопасности (security event logs), включая контроллеры доменов. Хотя списки управления доступа к объектам в AD могут быть настроены на любом контроллере домена и в дальнейшем реплицированы на остальные, только контроллер домен, который обрабатывает данное действие, создаст о нем запись в журнале. В результате: есть централизованно сконфигурированная политика аудита, однако журналы аудита сильно рассредоточены. На рисунке 4. показано, как эти записи аудита выглядят. Они часто включают “сырые” идентификаторы безопасности и другую неочевидную информацию. В этом примере показаны успешные подключения доменов, обработанные с помощью штатного протокола Kerberos. Имя пользователя и домена пустые в этом примере, однако обычно они заполнены.

Рис.4: Пример записи аудита.

Рис.4: Пример записи аудита.

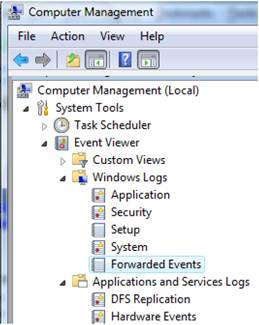

Со временем в Microsoft стали решать проблемы, связанные с наличием лишь одного журнала, в котором находится так много информации. В Windows Vista и Windows Server 2008 были представлена параллельная архитектура журнала событий, которая делала проще процесс ведения собственного журнала для каждого продукта или технологии. Это всегда было возможно – журналы приложений, системы и безопасности дополнялись, например, журналами службы каталогов. Но эта новая архитектура стала более целостной по ряду причин. На рисунке 5 показаны старые и новые журналы.

Рис.5: Новые и старые журналы.

Рис.5: Новые и старые журналы.

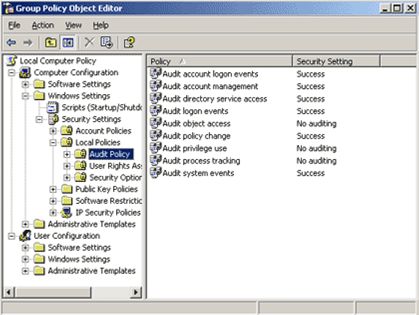

В отличие от списка разграничительного контроля доступа (DACL) список управления доступа к объектам (SACL) не сразу же используется операционной системой. SACL просто обозначает, какие действия подлежат аудиту; система аудита сама по себе также должна быть включена для того, чтобы события записывались в журналы. На рисунке 6 показано, где это обычно конфигурируется в объекте групповых политик. Большинство организаций будет конфигурировать аудит в высокоуровневых объектах групповых политик, таких, которые применяются ко всем контроллерам доменов или даже ко всем серверам в домене. Обозначенный объект групповых политик относится к настройке политики аудита, которая включает в себя включение аудита для события входа в систему/подключений, действия по управлению учетными записями, доступ к AD и так и далее. Политика аудита, так же как и ресурсов SACL, должна быть настроена для того, чтобы генерировались желаемые события аудита.

Рис. 6: Настройка аудита в объекте групповых политик.

Рис. 6: Настройка аудита в объекте групповых политик.

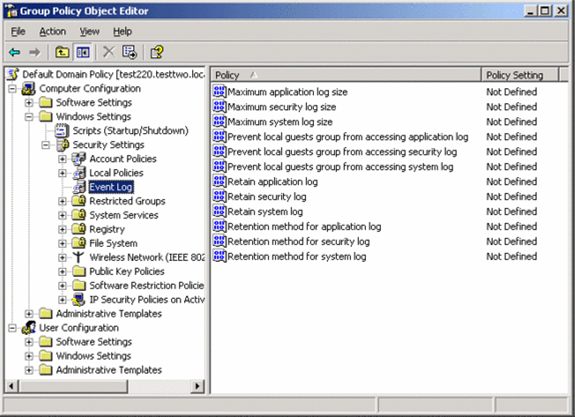

Здесь нужно быть внимательным. Не думаю, что Вы хотите включить аудит всех событий, не приняв во внимание последствия. Контроллер домена может генерировать тысячи событий о подключениях каждую минуту (например, когда утром все заходят на свои компьютеры), а создание такого количества событий требует вычислительной мощности. Если аудит всех этих событий действительно нужен, то Вам нужно будет увеличить размер контроллера домена, чтобы справиться с нагрузкой. То же самое нужно сделать и для файловых серверов: если в журнал будут заноситься все события об успешном доступе к файлам, нужно увеличить вычислительную мощность, чтобы справиться с нагрузкой. Создание такого количества событий может довольно серьезно “забить” журнал событий. Как показано на рисунке 7, Вы наверняка захотите совместить политику аудита с хорошо спланированной политикой журнала событий, настройкой размеров журналов событий, действиям по откату и другими настройками, чтобы обеспечить согласованность нагрузки на работу системы.

Рис.7: Конфигурирование журнала событий в объекте групповых политик.

Рис.7: Конфигурирование журнала событий в объекте групповых политик.

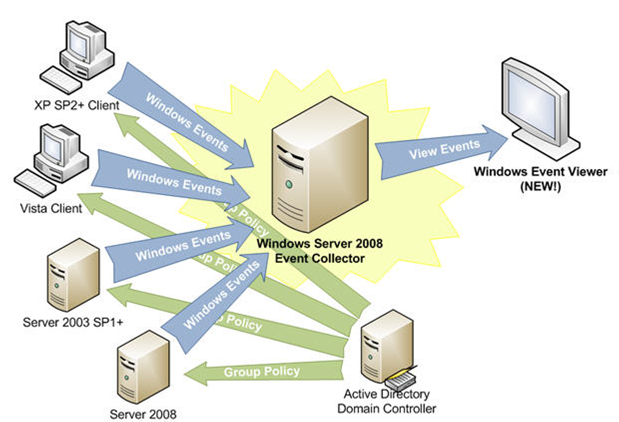

В отличие от журнала приложений, с которым Вы можете быть спокойны, когда он перезаписывается по мере заполнения, в журнале безопасности такого допустить нельзя, так как важная информация может быть потеряна. Поэтому Вы должны задать подходящий размер журнала и настроить процедуры регулярного архивирования и очищения журнала – в зависимости от нагрузки на журнал. За что обычно критикуют штатные журналы событий Windows, так это за то, что они сильно рассредоточены. Например, администратор может изменить членство в группах на одном контроллере домена, подключиться ко второму контроллеру домена, чтобы использовать учетную запись в этой группе, и подключить к третьему контроллеру, чтобы сбросить это членство в группах. Все три события будут записаны в трех различных журналах событий безопасности, что усложняет процесс установления взаимосвязи между этими событиями. Решение, которое Microsoft предложил этой проблеме в Windows Server 2008, стала переадресация журнала событий (event log forwarding). На рисунке 8 обозначено, как отдельные серверы пересылают события на центральный сервер, который собирает все события в свой собственный журнал.

Рис. 8: Переадресация журнала событий.

Рис. 8: Переадресация журнала событий.

Как обозначено, эта функция может быть сконфигурирована в групповых политиках, что делает ее централизованно контролируемой. Этот подход все равно имеет существенные недостатки, которые мы будем обсуждать далее. Вот таким образом построена штатная система аудита. Давайте теперь поговорим о том, как организации хотят использовать эту систему, и где им необходимы усовершенствованные функции.

Общие цели бизнеса для аудита изменений

В отличие от 90-х, когда была разработана Windows NT, большинство компаний сегодня являются объектами определенных политик безопасности. Во многих случаях, когда политика безопасности подразумевает еще и выполнение требований нормативов и законодательных актов. Эти требования могут включать обязанность осуществлять аудит всех успешных и неудачных действий, происходящий в ИТ-инфраструктуре, и генерируют значительное количество трафика. Также важно, чтобы те пользователи (включая администраторов), действия которые фиксируются в записях аудита, не могли удалить записи из журнала событий. Организации также хотят, чтобы присутствовала возможность поиска, фильтрации и формирования отчетов по записям в журнале событий. Например, аудитор захотел увидеть запись аудита, которая соответствует изменению конфигурации политики аудита AD, а затем соотнести эти события с одобренными действиями. Что позволяет ему видеть, что в AD только те изменения, которые были согласованы и документированы. Организациям также надо использовать штатные инструменты аудита для разрешения проблем. Когда что-то пошло не так в IT-инфраструктуре, ответ на вопрос: “А что изменилось?” позволяет быстро решить проблему – и журналы аудита должны помогать в поиске ответа на этот вопрос быстро и эффективно. Так в чем же проявляются недостатки штатных инструментов аудита?

Недостатки штатных инструментов аудита

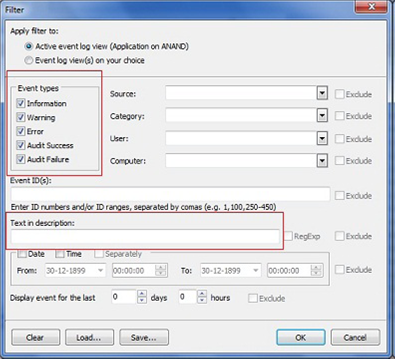

К сожалению, штатная система аудита не слишком хорошо себя зарекомендовала. В конечном счете, это не вина Microsoft – в конце концов, их работа не состоит в том, чтобы предугадывать любую потребность бизнеса, а скорее предоставлять платформу, на основе которой другие компании могут разрабатывать ПО, которое может удовлетворять специфические потребности бизнеса. Именно это они и сделали. Штатная система аудита представляет собой базовое решение, которое подходит для самых небольших организаций, которые вряд ли могут позволить себе приобрести дополнительные программы. Цель №1 – аудит всех событий – однозначно осуществима с помощью Windows, хотя необходимо принимать во внимание размеры журналов и производительность работы сервера. Штатная архитектура журнала событий не является прозрачной, какой мы хотели бы ее видеть, и запись десятков тысяч событий в час однозначно окажет влияние на работу сервера. Цель №2 – возможность внесения изменений в журнал – узкое место системы. К сожалению, практически невозможно исключить возможность очистки журнала администраторами. Вы можете это сделать, тонко настроив привилегии, создав специальные учетные записи для работы с журналами и так и далее, однако это сложно и для многих организаций непрактично. Предположим, что Вы сделали это. Перед Вами встает цель №3 – централизованное формирование отчетов, оповещений и фильтрация событий. Переадресация журналов событий, даже если она происходит, не осуществляется в режиме реального времени, возможны существенные задержки. Но даже если Вы осуществляете переадресацию журнала событий, то вся информация сваливается в одно место, откуда ее можно вытащить с помощью примитивного Event Viewer. На рисунке 9 показаны возможности фильтрации штатных инструментов, и они, конечно же, примитивны.

Рис.9: Штатные инструменты фильтрации журнала событий.

Рис.9: Штатные инструменты фильтрации журнала событий.

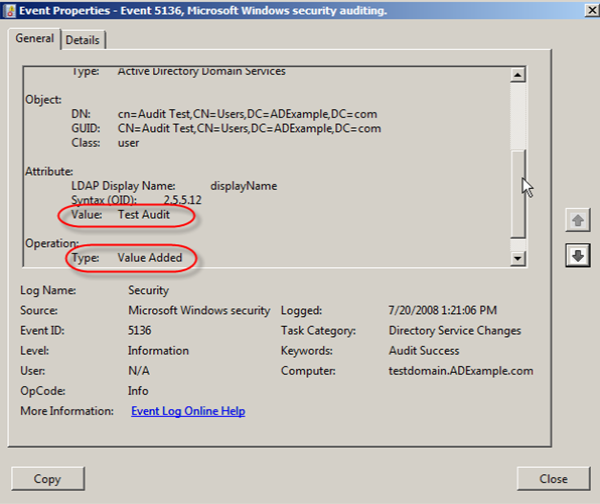

Как показано на рисунке, Вы можете осуществлять фильтрацию по типам событий или по специальному тексту в описании событий, равно как и по другим критериям. Но возможность установления взаимосвязи между различными связанными событиями отсутствует. Что же касается использования этих событий для решения проблем – что ж, удачи! Это, конечно же, возможно, однако обычно это выглядит так: “посмотрите в журнал, посмотрите, что обозначает идентификатор события, и определите, имеет ли это отношение к настоящей проблеме”. Достаточно сложно, чтобы штатный Event Viewer дал ответ на вопрос “Все изменения в AD за последние 4 часа”. Хотя в журнале будут отображаться события, связанные с этими изменениями – Вы ведь настроили политику аудита, чтобы их фиксировать – журнал событий не предназначен для того, чтобы выполнять задачу управления изменениями или их аудита. Это не аудит изменений в собственном значении этого термина, а аудит того факта, что кто-то сделал изменение. Как показано на рисунке 10, в AD Windows Server 2008 стали фиксироваться значения “до” и “после” каждого изменения, что делает более пригодным для аудита изменений. Однако эта функция не слишком распространена в AD и найти нужные события в большом журнале все равно проблематично.

Рис.10: Улучшенный вид событий в Windows Server 2008.

Рис.10: Улучшенный вид событий в Windows Server 2008.

В большинстве инфраструктур, эффективная политика аудита подразумевает использование решений сторонних разработчиков.

Возможности сторонних решений

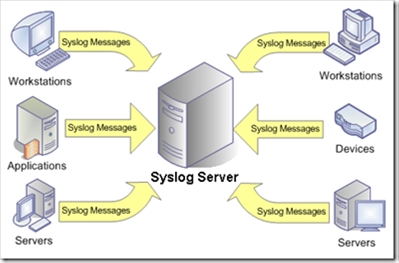

Инструменты для аудита сторонних разработчиков имеют ряд преимуществ. Во-первых, они лучше (и быстрее) выполняют сбор информации из различных журналов серверов в централизованном хранилище. Часто такое централизованное хранилище является базой данных SQL сервера, хотя отдельные инструменты могут пересылать события в режиме реального времени во внешний механизм ведения журналов, таких как syslog server, как это показано на рисунке 11. Рис.11: Пересылка событий на syslog server

Рис.11: Пересылка событий на syslog server

Суть в том, что события из Windows должны как можно быстрее извлекаться и перемещаться в отдельную систему, где бы они были защищены отличным от журнала событий способом. Базы данных в данном случае довольно популярный выбор, потому что они могут быть защищены и к ним можно обращаться со сложными запросами. Ну и конечно же с их помощью можно формировать отчеты. Поэтому большинство решений для аудита Active Directory собирает события в базу SQL Server, чтобы использовать возможности формирования отчетов через SQL Server Reporting Services. Сторонние решения могут также использовать API, чтобы собирать информацию аудита – в дополнение к (или вместо) штатным журналам событий. Эти API часто дают более детализированную информацию, включая значения “до” и “после”. В некоторых случаях, использование API может даже снизить нагрузку на серверы. Используя централизованное хранение данных, сторонние инструменты могут генерировать оповещения в режиме реального времени, формировать отчеты, архивировать записи о событиях, проводить анализ данных и их сопоставление.

habrahabr.ru

Виртуализированных домена контроллера, устранение неполадок

- 05/31/2017

- Время чтения: 172 мин

В этой статье

Область применения: Windows Server 2016, Windows Server 2012 R2, Windows Server 2012Applies To: Windows Server 2016, Windows Server 2012 R2, Windows Server 2012

В этом разделе приведена подробная методология диагностики компонента виртуализированных контроллеров домена.This topic provides detailed methodology on troubleshooting the virtualized domain controller feature.

ВведениеIntroduction

Самый эффективный способ повышения навыков по диагностике заключается в создании лаборатории тестирования и всестороннем изучении обычных рабочих сценариев.The most important way to improve your troubleshooting skills is build a test lab and rigorously examine normal, working scenarios. Если вы столкнетесь с ошибками, они являются гораздо очевиднее и проще для понимания Благодаря полученным вами знаниям о принципах повышения уровня контроллера домена.If you encounter errors, they are more obvious and easy to understand, since you then have a solid foundation of how domain controller promotion works. Это также позволяет вам выработать навыки обычного анализа анализа и сети.This also allows you to build your analysis and network analysis skills. Это распространяется на все технологии распределенных систем, развертывание не просто виртуализированных контроллеров домена.This goes for all distributed systems technologies, not just virtualized domain controller deployment.

Являются важными аспектами, расширяющими возможности диагностики для конфигурации контроллера домена:The critical elements to advanced troubleshooting of domain controller configuration are:

Линейный анализ в сочетании с концентрацией и вниманием к деталям.Linear analysis combined with focus and attention to detail.

Общее представление о анализа зафиксированных данных сетиUnderstanding network capture analysis

Общее представление о со встроенными журналамиUnderstanding the built-in logs

Первый и второй аспекты выходят за рамки этой статьи, а третий можно разобрать подробнее.The first and second are beyond the scope of this topic, but the third can be explained in some detail. Диагностики виртуализированного контроллера домена требуется логичный и линейный подход.Virtualized domain controller troubleshooting requires a logical and linear method. Ключ — это решение проблемы с использованием имеющихся данных и прибегать к сложным средствам и анализу полно обработав предоставленные выходные данные и ведения журнала.The key is to approach the issue using the data provided and only resort to complex tools and analysis when you have exhausted the provided output and logging.

Устранение неполадок клонировании виртуализированного контроллера доменаTroubleshooting virtualized domain controller cloning

Содержание раздела:This sections covers:

Стратегия диагностики для клонирования виртуализированного контроллера домена имеет следующий формат:The troubleshooting strategy for virtualized domain controller cloning follows this general format:

Средства для диагностикиTools for Troubleshooting

Параметры ведения журналаLogging Options

Встроенные журналы представляют собой наиболее важное средство устранения неполадок, связанных с клонированием контроллера домена.The built-in logs are the most important tool for troubleshooting issues with domain controller cloning. Все эти журналы включены и настроена максимальная степень подробности по умолчанию.All of these logs are enabled and configured for maximum verbosity, by default.

| ОперацияOperation | ЖурналLog |

| КлонированиеCloning | -Просмотр событий\журналы windows\система событий- Event viewer\Windows logs\System-Событие Просмотр событий\журналы приложений и Служб\служба каталогов- Event viewer\Applications and services logs\Directory Service-%systemroot%\debug\dcpromo.log- %systemroot%\debug\dcpromo.log |

| Повышение ролиPromotion | -%systemroot%\debug\dcpromo.log- %systemroot%\debug\dcpromo.log-Событие Просмотр событий\журналы приложений и Служб\служба каталогов- Event viewer\Applications and services logs\Directory Service-Просмотр событий\журналы windows\система событий- Event viewer\Windows logs\System-Событие Просмотр событий\журналы приложений и служб\Служба репликации- Event viewer\Applications and services logs\File Replication Service-Событие Просмотр событий\журналы приложений и служб\репликация DFS- Event viewer\Applications and services logs\DFS Replication |

Средства и команды для диагностики конфигурации контроллера доменаTools and Commands for Troubleshooting Domain Controller Configuration

Чтобы диагностировать не поясненные в журналах проблемы, используйте следующие средства в качестве отправной точки:To troubleshoot issues not explained by the logs, use the following tools as a starting point:

Общая методология диагностики при домена при клонировании контроллераGeneral Methodology for Troubleshooting Domain Controller Cloning

Виртуальная машина загружается в режим восстановления службы Каталогов (DSRM)?Is the VM booting into DS Repair Mode (DSRM)? Это указывает на потребность в диагностике.This indicates troubleshooting is necessary. Чтобы войти в режиме DSRM, используйте . \Administrator учетной записи и укажите пароль DSRM.To log on in DSRM, use .\Administrator account and specify the DSRM password.

Изучите Dcpromo.log.Examine the Dcpromo.log.

Были выполнены действия по начальному клонированию, однако сбой повышения роли контроллера домена?Did initial cloning steps succeed but domain controller promotion fail?

Указывают ли ошибки проблемы с локального контроллера домена или в среде AD DS, такие как ошибки, возвращенные из эмулятора PDC?Do errors indicate issues with the local domain controller or with the AD DS environment, such as errors returned from the PDC emulator?

Изучите журналы событий системы и служб каталогов и файл dccloneconfig.xml и CustomDCCloneAllowList.xmlExamine the System and Directory Services event logs and the dccloneconfig.xml and CustomDCCloneAllowList.xml

Нужна ли несовместимое приложение в CustomDCCloneAllowList.xml список разрешенных?Does an incompatible application need to be in the CustomDCCloneAllowList.xml allow list?

Является ли IP адрес или имя компьютера дублированным или недопустимым в dccloneconfig.xml?Is the IP address or computer name either duplicated or invalid in the dccloneconfig.xml?

Является ли сайт Active Directory недопустимым в dccloneconfig.xml?Is the Active Directory site invalid in the dccloneconfig.xml?

IP-адрес не задан в dccloningconfig.xml и DHCP-сервер доступен?Is the IP address not set in the dccloningconfig.xml and there is no DHCP server available?

Включен ли эмулятор PDC и доступен через протокол RPC?Is the PDC emulator online and available through the RPC protocol?

Является членом группы клонируемые контроллеры домена контроллера домена?Is the domain controller a member of the Cloneable Domain Controllers group? Это разрешение, разрешить контроллеру домена клонировать себя в корне домена для этой группы?Is the permission Allow a DC to create a clone of itself set on the domain root for that group?

Содержит ли файл Dccloneconfig.xml ошибки синтаксиса, мешающие правильному анализу?Does the Dccloneconfig.xml file contain syntax errors that prevent correct parsing?

Поддерживается ли низкоуровневая оболочка?Is the hypervisor supported?

Было сбой повышения роли контроллера домена после успешного начала клонирования?Did domain controller promotion fail after cloning began successfully?

Была имена контроллеров домена, автоматически созданный (9999) превышено максимальное количество?Was the maximum number of auto-generated domain controller names (9999) exceeded?

Дублируется ли MAC-адрес?Is the MAC address duplicated?

— Имя узла клона так же, как у исходного контроллера домена?Is host name of the clone the same as the source DC?

- Существует ли файл Dccloneconfig.xml в одном из разрешенных расположений?Is there a Dccloneconfig.xml file in one of the allowed locations?

Виртуальная машина загружается в обычном режиме, клонирование завершается, однако контроллер домена работает неправильно?Is the VM booting into normal mode and cloning completed, but the domain controller is not functioning correctly?

Сначала проверьте, изменено ли имя узла на клоне.First check if the host name is changed on the clone. Если имя узла отличается, клонирование хотя бы частично завершено.If the host name is different, cloning has at least partially completed.

Контроллер домена имеет дублирующийся IP-адрес исходного контроллера домена из dccloneconfig.xml, однако исходный контроллер домена находился в автономном режиме во время клонирования?Does the domain controller have a duplicate IP address of the source domain controller from the dccloneconfig.xml, but the source domain controller was offline during cloning?

Если контроллер домена рассылает объявления, устраняйте проблему, как любую обычную проблему после повышения уровня, которая возникла без клонирования.If the domain controller is advertising, treat the issue as any normal post-promotion issue you would have without cloning.

Если контроллер домена не отправляет объявления, изучите журналы событий службы каталогов, системы, приложений, репликации файлов и репликации DFS для поиска ошибок после повышения уровня.If the domain controller is not advertising, examine the Directory Service, System, Application, File Replication and DFS Replication event logs for post-promotion errors.

Отключение загрузки DSRMDisabling DSRM Boot

После загрузки в режиме DSRM в связи с возникновением ошибки диагностики причину ошибки и если в dcpromo.log не указано, что попытку клонирования нельзя повторить, устраните причину ошибки и выполните сброс флага DSRM.Once booted into DSRM due to any error, diagnose the cause for failure and if the dcpromo.log does not indicate that cloning cannot be retried, fix the cause for failure and reset the DSRM flag. Со сбоем клон не возвращается в обычный режим самостоятельно при следующей перезагрузке; необходимо удалить флаг загрузки режима восстановления служб Каталогов, чтобы повторить попытку клонирования.A failed clone does not return to normal mode on its own on the next reboot; you must remove the DS Restore Mode boot flag in order to try cloning again. Все эти действия требуется с правами администратора с повышенными привилегиями.All of these steps require running as an elevated administrator.

Удаление DSRM с помощью Msconfig.exeRemoving DSRM with Msconfig.exe

Чтобы выключить загрузку DSRM с помощью графического интерфейса пользователя, используйте средство конфигурации системы:To turn DSRM boot off using a GUI, use the System Configuration tool:

Запустите msconfig.exe.Run msconfig.exe

На загрузки в разделе параметры загрузки, снимите флажок безопасной загрузки (он уже выделен с параметром исправление Active Directory включена)On the Boot tab, under Boot Options, de-select Safe boot (it is already selected with the option Active Directory repair enabled)

Нажмите кнопку ОК затем выполните перезагрузкуClick OK and restart when prompted

Удаление DSRM с помощью Bcdedit.exeRemoving DSRM with Bcdedit.exe

Чтобы выключить загрузку DSRM из командной строки, используйте редактор хранилище данных конфигурации загрузки:To turn DSRM boot off from the command-line, use the Boot Configuration Data Store Editor:

Откройте Командную строку и выполните следующую команду:Open a CMD prompt and run:

Bcdedit.exe /deletevalue safebootПерезагрузите компьютер с помощью команды:Restart the computer with:

Shutdown.exe /t /0 /r

Примечание

Bcdedit.exe также работает в консоли Windows PowerShell.Bcdedit.exe also works in a Windows PowerShell console. Команды, существует:The commands there are:

Bcdedit.exe/deletevalue safebootBcdedit.exe /deletevalue safeboot

Перезагрузка компьютераRestart-computer

Основные серверные компоненты и журнал событийServer Core and the Event Log

Журналы событий содержат множество полезной информации об операциях клонирования контроллера домена виртуализированных.The event logs contain much of the useful information about virtualized domain controller cloning operations. По умолчанию установку на компьютере Windows Server 2012 является установки основных серверных компонентов, это означает, что есть графический интерфейс отсутствует и поэтому нельзя запустить локальную оснастку просмотра событий.By default, a Windows Server 2012 computer installation is a Server Core installation, which means there is no graphical interface and therefore, no way to run the local Event Viewer snap-in.

Для просмотра журналов событий на сервере, выполняющем установку основных серверных компонентов:To review the event logs on a server running a Server Core installation:

Запустите средство Wevtutil.exe локальноRun the Wevtutil.exe tool locally

Запустите PowerShell cmdlet Get-WinEvent локальноRun PowerShell cmdlet Get-WinEvent locally

Если вы включили расширенных правилах брандмауэра Windows для групп «Удаленное управление журналом событий» (или аналогичных портах), чтобы разрешить входящий трафик, можно управлять удаленно с помощью Eventvwr.exe, wevtutil.exe или Get-Winevent журнал событий.If you have enabled the Windows Advanced Firewall rules for the "Remote Event Log Management" groups (or equivalent ports) to allow inbound communication, you can manage the event log remotely using Eventvwr.exe, wevtutil.exe, or Get-Winevent. Это можно сделать в установке основных серверных компонентов с помощью NETSH.exe, групповой политики или нового командлета Set-NetFirewallRule в Windows PowerShell 3.0.This can be done on Server Core installation using NETSH.exe, Group Policy, or the new Set-NetFirewallRule cmdlet in Windows PowerShell 3.0.

Предупреждение

Не пытайтесь добавить графической оболочки обратно на компьютер, пока оно находится в режиме восстановления служб Каталогов.Do not attempt to add the graphical shell back to the computer while it is in DSRM. (Модель CBS) стек обслуживания Windows не может работать правильно в безопасном режиме или режиме DSRM.Windows servicing stack (CBS) cannot operate correctly while in Safe Mode or DSRM. Попытки добавить компоненты или роли в режиме DSRM не завершится и оставить компьютер в нестабильное состояние, до его загрузки в обычном режиме.Attempts to add features or roles while in DSRM will not complete and leave the computer in an unstable state until it is booted normally. Поскольку клон виртуализированного домена контроллера в режиме DSRM не удается нормально загрузиться, а не должен загружаться в обычном режиме в большинстве случаев, это невозможно, безопасное Добавление графической оболочки.Since a virtualized domain controller clone in DSRM cannot boot normally, and should not be booted normally under most circumstances, it is impossible to safely add the graphical shell. Это не поддерживается и может привести к нестабильной работе сервера.Doing so is unsupported and may leave you with an unusable server.

Диагностика определенных проблемTroubleshooting Specific Problems

СобытияEvents