Несколько пользователей удаленного рабочего стола Windows 7 одновременно. Windows 7 журнал подключений rdp

Патч RDP. Несколько пользователей удаленного рабочего стола Windows 7 одновременно

01.09.2017

Итак, мы уже рассматривали, как настроить удаленный рабочий стол на Windows 7 и как подключаться к компьютеру удаленно. Однако по умолчанию Windows 7 позволяет работать только одному пользователю. Иными словами, если вы подключаетесь к компьютеру через удаленный рабочий стол, то работа непосредственно за компьютером или через другое соединение удаленного рабочего стола будет невозможна, даже если все пользователи заходят под своими учетными записями.

Это ограничение носит исключительно лицензионный характер. То есть технических возможностей достаточно и блокируется одновременное подключение нескольких пользователей на уровне операционной системы. Физически количество одновременных подключений ограничено только ресурсами компьютера.

Для того чтобы снять ограничение на количество одновременных сессий пользователей и позволить им работать одновременно на компьютере под управление Windows 7, нужно убрать существующее лицензионное ограничение. Для этого необходимо внести изменения в файл termsrv.dll, расположенный в папке %SystemRoot%System32 (обычно это C:/Windows/System32/).

Используем универсальный патч, разработанный командой DeepXW. Патч подойдет для следующих ОС: Windows XP (SP2, SP3), Windows Vista (SP1, SP2), Windows 7 (x86, x64), Windows Server 2008 (SP1, SP2).

Скачать патч для удаленного рабочего стола

Скачиваем и распаковываем архив (потребуется архиватор). Для 32-разрядной системы запускаем UniversalTermsrvPatch-x86.exe, для 64-разрядной - UniversalTermsrvPatch-x64.exe. Внимание! Запускать файлы обязательно нужно от имени администратора. Для этого кликаем на файл правой кнопкой мыши и выбираем в контекстном меню Запустить от имени администратора.

В открывшемся окне нажимаем кнопку Patch для снятия ограничения одновременных сеансов удаленного рабочего стола. При этом файл termsrv.dll будет заменен на пропатченный. Для того чтобы изменения вступили в силу, компьютер необходимо будет перезагрузить.

Оригинальный файл можно также восстановить в любой момент. Для этого в окне программы нужно нажать Restore. Резервная копия файла храниться в C:/Windows/System32/termsrv.dll.backup.

Все. Вот таким нехитрым способом получаем возможность использовать компьютер одновременно несколькими пользователями. Один человек может работать за компьютером физически и еще несколько – через удаленные рабочие столы. Фактически число одновременных сессий пользователей будет ограничиваться только ресурсами компьютера.

Информация была полезной? Поделитесь ссылкой в соцсетях! Спасибо!

Смотрите также:

Статьи по теме:

Новости по теме:

Вернуться к новостям

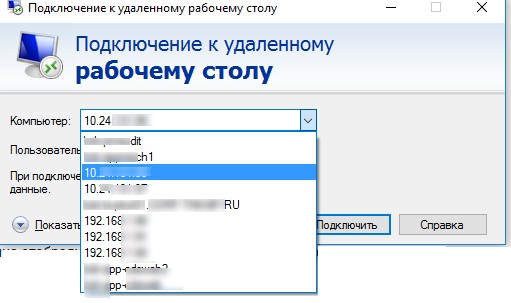

spvcomp.com

Очистка истории RDP подключений в Windows

RDP клиент в Windows (mstsc.exe) при каждом успешном соединении с удаленным компьютером сохраняет в системе его имя (или ip адрес) и имя пользователя, под которым был выполнен вход. При следующем запуске клиент RDP предлагает пользователю выбрать одно из подключений, которыми он уже пользовался ранее. Пользователь может выбрать из списка имя удаленного rdp сервера, и клиент автоматически подставляет используемое ранее для входа имя пользователя.

Это удобно с точки зрения конечного пользователя, однако несекьюрно с точки зрения безопасности, особенно когда rdp соединение инициируется с общедоступного или недоверенного компьютера.

Информация о терминальных сессиях хранится индивидуально для каждого пользователя компьютера в его профиле, т.е. пользователь (подразумевается рядовой пользователь, а не администратор) не сможет просмотреть историю подключений другого пользователя.

В этой статье мы покажем, где в Windows хранится история подключений к удаленным рабочим столам и сохраненные пароли, и каким образом можно эту историю очистить.

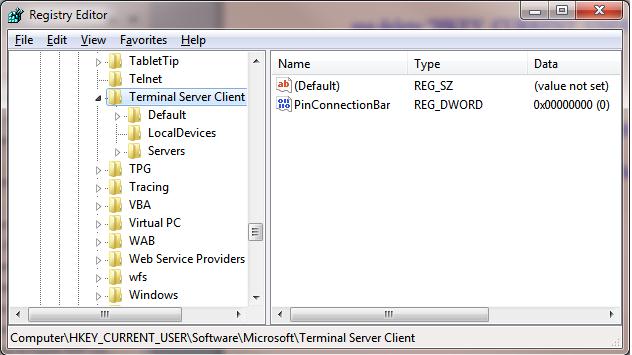

Удаление журнала RDP подключений из реестра системы

Информация о всех RDP подключениях хранится в реестре каждого пользователя. Удалить компьютер(ы) из списка истории rdp подключений штатными средствами Windows не получится, придется вручную удалять ключи в системном реестре.

- Откройте редактор реестра regedit.exe и перейдите в ветку HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client

- Нас интересуют две подветки: Default (хранит историю о 10 последних rdp подключениях) и Servers (содержит список всех rdp серверов и имен пользователей, используемых ранее для входа)

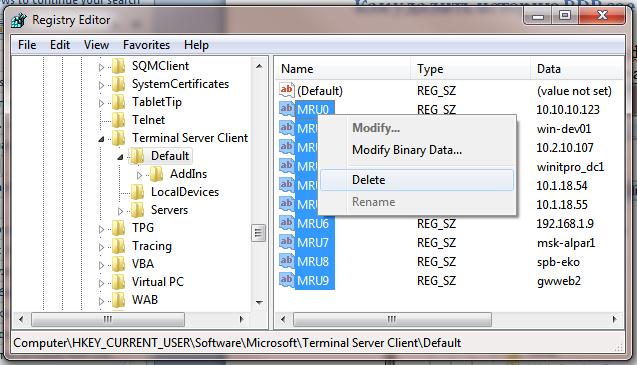

- Развернем ветку реестра HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Default, в которой содержится список 10 адресов или имен удаленных компьютеров, которые использовались последними (MRU – Most Recently Used). Имя (ip адрес) терминального сервера хранится в значении ключа MRU*. Чтобы очистить историю последних rdp-соединений, выделите все ключи с именами MRU0-MRU9, щелкните правой клавишей и выберите пункт Delete.

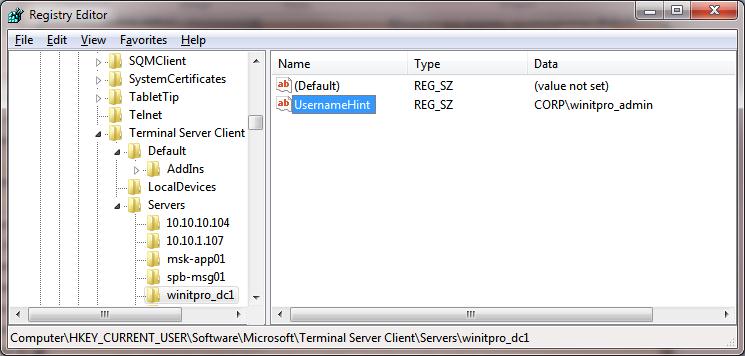

- Развернем далее ветку HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers. В ней содержится список всех RDC (remote desktop client) соединений, которые когда либо устанавливались с данного компьютера. Если развернуть ветку с именем (ip адресом) любого сервера, то в ключе UsernameHint (подсказка имени пользователя) можно увидеть имя пользователя, под которым осуществлялось rdp соединение.

- Чтобы очистить историю всех rdp-подключений и сохраненных имен пользователей необходимо очистить содержимое ветки реестра Servers. Т.к. выделить все ветки не получится, проще всего удалить целиком Servers ветку, а затем пересоздать ее вручную.

- Помимо указанных ключей реестра, необходимо удалить файл дефолтного rdp подключения Default.rdp (содержит информацию о самом последнем rdp подключении. Файл является скрытым и находится в каталоге Documents (Документы).

Очистка истории (логов) RDP подключений с помощью скрипта

Выше мы разобрали методику «ручной» очистки истории соединений. Однако делать это вручную (особенно на нескольких компьютерах) – занятие достаточно долгое. Поэтому мы предлагаем небольшой скрипт (bat-файл), который позволяет автоматически очищать историю подключений к удаленным рабочим столам.

Для автоматизации очистки истории rdp, данный скрипт можно поместить в автозагрузку, либо распространить его на компьютеры пользователей с помощью групповой политики.

@echo off reg delete "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Default" /va /f reg delete "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers" /f reg add "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers" cd %userprofile%\documents\ attrib Default.rdp -s -h del Default.rdpПоследовательно разберем все действия скрипта:

- Отключаем вывод информации в консоль

- Удаляем все значения в ветке HKCU\Software\Microsoft\Terminal Server Client\Default (очищаем список последних rdp соединений)

- Удаляем все содержимое ветки HKCU\Software\Microsoft\Terminal Server Client\Servers (очистка истории rdp подключений и сохраненных имен пользователей)

- Пересоздаем удаленную ранее ветку

- Переходим в каталог с файлом Default.rdp. Отметим, что в данном случае путь к папке «Документы» будет отличаться в зависимости от версии и языка Windows. В данном примере указан путь для Windows 7 En, для XP RUS – он будет выглядеть cd %userprofile%\”Мои документы”, для XP ENG — cd %userprofile%\”My Documents” и т.д.

- Меняем атрибуты файла Default.rdp — по умолчанию он является системным и скрытым (как отобразить скрытые файлы в Windows)

- Удаляем файл Default.rdp

Скачать готовый скрипт можно тут: CleanRDPHistory.bat

Кроме того, очистить историю подключений RDP можно с помощью следующего PowerShell скрипта:Get-ChildItem "HKCU:\Software\Microsoft\Terminal Server Client" -Recurse | Remove-ItemProperty -Name UsernameHint -Ea 0Remove-Item -Path 'HKCU:\Software\Microsoft\Terminal Server Client\servers' -Recurse 2>&1 | Out-NullRemove-ItemProperty -Path 'HKCU:\Software\Microsoft\Terminal Server Client\Default' 'MR*' 2>&1 | Out-Null$docsfoldes = [environment]::getfolderpath("mydocuments") + '\Default.rdp'remove-item $docsfoldes -Force 2>&1 | Out-Null

Примечание. Кстати, функция очистка логов RDC встроена во многие «чистильщики» системы и реестра, такие как, CCCleaner и т.д.

В том случае, если в Windows необходимо полностью заблокировать ведение истории подключений удаленного рабочего стола, можно попробовать запретить системе запись в данную ветку реестра (но, стоит понимать, что это уже unsupported configuration…).

Удаление сохраненных RDP паролей

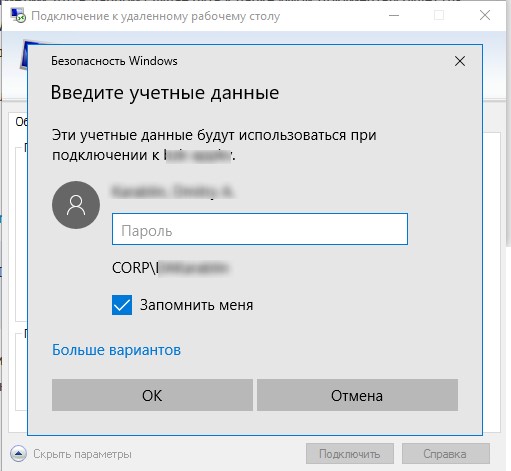

В том случае, если при установке удалённого RDP подключения, перед вводом пароля пользователь поставил галку Remember Me / Запомнить меня, то имя пользователя и пароль будут сохранены в системном менеджере паролей системы (Credential Manager). При следующем подключении к этому же компьютеру, RDP клиент автоматически использует сохранённый ранее пароль для авторизации на удаленном компьютере.

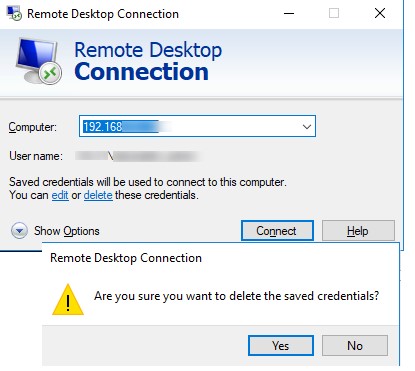

Удалить данный пароль можно прямо из окна клиента mstsc.exe. Выберите в списке подключений тоже самое подключение, и нажмите на кнопку Delete. Далее подтвердите удаление сохраненного пароля.

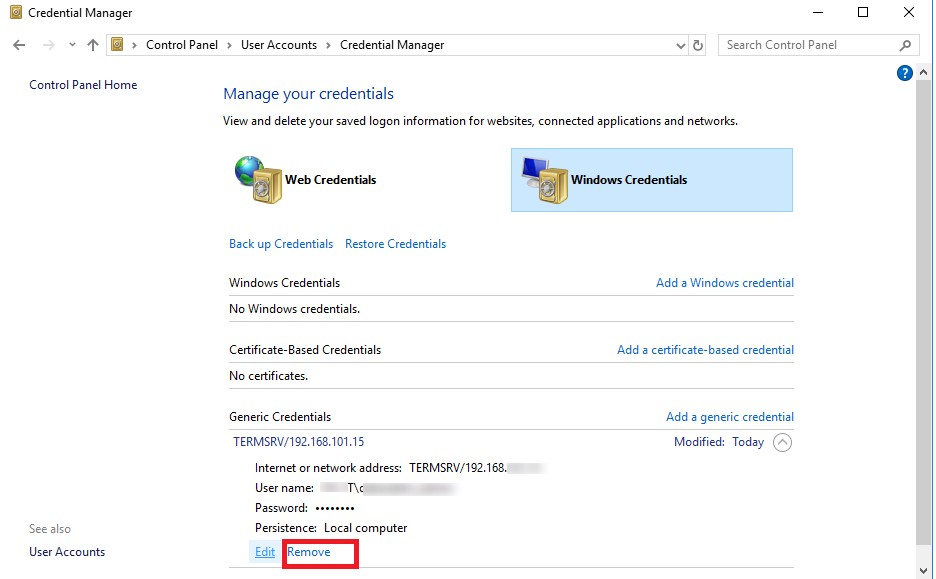

Либо можно удалить сохраненный пароль непосредственно из менеджера паролей Windows. Откройте в панель управления и перейдите в раздел Control Panel\User Accounts\Credential Manager. Выберите Manage Windows Credentials и в списке сохранённых паролей найдите имя компьютера (в формате TERMSRV/192.168.1.100). Разверните найденный элемент и нажмите на кнопку Remove.

В доменной среде запретить сохранение паролей для RDP подключений можно с помощью политики Network access: Do not allow storage of passwords and credentials for network authentication (см. статью).

winitpro.ru

Не удается подключиться по протоколу RDP к виртуальной машине Windows в Azure

- 03/23/2018

- Время чтения: 21 мин

- Соавторы

В этой статье

Подключение протокола удаленного рабочего стола (RDP) к виртуальной машине Azure под управлением Windows может завершиться неудачно по нескольким причинам. В этом случае доступ к виртуальной машине будет невозможен.The Remote Desktop Protocol (RDP) connection to your Windows-based Azure virtual machine (VM) can fail for various reasons, leaving you unable to access your VM. Эта проблема может быть вызвана службой удаленного рабочего стола на виртуальной машине, сетевым подключением или клиентом удаленного рабочего стола на главном компьютере.The issue can be with the Remote Desktop service on the VM, the network connection, or the Remote Desktop client on your host computer. В этой статье описываются некоторые из наиболее распространенных методов устранения проблем подключения по протоколу RDP.This article guides you through some of the most common methods to resolve RDP connection issues.

Если в любой момент при изучении этой статьи вам потребуется дополнительная помощь, вы можете обратиться к экспертам по Azure на форумах MSDN Azure и Stack Overflow.If you need more help at any point in this article, you can contact the Azure experts on the MSDN Azure and Stack Overflow forums. Кроме того, можно зарегистрировать обращение в службу поддержки Azure.Alternatively, you can file an Azure support incident. Перейдите на сайт поддержки Azure и щелкните Получить поддержку.Go to the Azure support site and select Get Support.

Действия по устранению неполадокQuick troubleshooting steps

После выполнения каждого шага снова попробуйте подключиться к виртуальной машине.After each troubleshooting step, try reconnecting to the VM:

- Выполните сброс конфигурации удаленного рабочего стола.Reset Remote Desktop configuration.

- Проверьте правила групп безопасности сети или конечные точки облачных служб.Check Network Security Group rules / Cloud Services endpoints.

- Проверьте журналы консоли виртуальной машины.Review VM console logs.

- Сбросьте конфигурацию сетевой карты для виртуальной машины.Reset the NIC for the VM.

- Проверьте работоспособность ресурсов виртуальной машины.Check the VM Resource Health.

- Сбросьте пароль виртуальной машины.Reset your VM password.

- Перезапустите виртуальную машину.Restart your VM.

- Заново разверните виртуальную машину.Redeploy your VM.

Читайте статью дальше, если вам нужны более подробные инструкции или пояснения.Continue reading if you need more detailed steps and explanations. Убедитесь, что локальное сетевое оборудование, такое как маршрутизаторы и брандмауэры, не блокирует исходящий TCP-порт 3389, как указано в подробных сценариях устранения неполадок RDP.Verify that local network equipment such as routers and firewalls are not blocking outbound TCP port 3389, as noted in detailed RDP troubleshooting scenarios.

Совет

Если кнопка Подключить для вашей виртуальной машины на портале неактивна и вы не используете канал Express Route или VPN-подключение типа "сеть — сеть" для подключения к Azure, то прежде всего следует создать общедоступный IP-адрес и назначить его виртуальной машине. Только после этого вы сможете использовать протокол RDP.If the Connect button for your VM is grayed out in the portal and you are not connected to Azure via an Express Route or Site-to-Site VPN connection, you need to create and assign your VM a public IP address before you can use RDP. Дополнительные сведения см. в статье IP-адреса в Azure.You can read more about public IP addresses in Azure.

Способы устранения неполадок при подключении по протоколу RDPWays to troubleshoot RDP issues

Для устранения неполадок на виртуальных машинах, созданных с помощью модели развертывания Resource Manager, можно воспользоваться одним из следующих методов:You can troubleshoot VMs created using the Resource Manager deployment model by using one of the following methods:

- Портал Azure отлично подходит, когда нужно быстро сбросить конфигурацию удаленного рабочего стола или учетные данные пользователей, а у вас не установлены инструменты Azure.Azure portal - great if you need to quickly reset the RDP configuration or user credentials and you don't have the Azure tools installed.

- Azure PowerShell подходит, если вам удобней работать с командной строкой PowerShell. Выполняйте быстрый сброс конфигурации удаленного рабочего стола или учетных данных пользователей с помощью командлетов Azure PowerShell.Azure PowerShell - if you are comfortable with a PowerShell prompt, quickly reset the RDP configuration or user credentials using the Azure PowerShell cmdlets.

Вы также можете ознакомиться с шагами по устранению неполадок на виртуальных машинах, созданных с помощью классической модели развертывания.You can also find steps on troubleshooting VMs created using the Classic deployment model.

Устранение неполадок с помощью портала AzureTroubleshoot using the Azure portal

После выполнения каждого шага устранения неполадок попробуйте подключиться к виртуальной машине еще раз.After each troubleshooting step, try connecting to your VM again. Если все еще не удается подключиться, то попробуйте выполнить следующее действие.If you still cannot connect, try the next step.

Сбросьте подключение к удаленному рабочему столу.Reset your RDP connection. Это действие позволяет сбросить конфигурацию удаленного рабочего стола, например, если удаленные соединения отключены или правила брандмауэра Windows блокируют подключения по RDP.This troubleshooting step resets the RDP configuration when Remote Connections are disabled or Windows Firewall rules are blocking RDP, for example.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Прокрутите область параметров вниз до раздела Поддержка и устранение неполадок в нижней части списка.Scroll down the settings pane to the Support + Troubleshooting section near bottom of the list. Нажмите кнопку Сбросить пароль.Click the Reset password button. В разделе Режим выберите Сбросить только конфигурацию и нажмите кнопку Обновить:Set the Mode to Reset configuration only and then click the Update button:

Проверьте правила группы безопасности сети.Verify Network Security Group rules. Используйте проверку потока для IP-адреса, чтобы определить, блокирует ли правило в группе безопасности сети входящий или исходящий трафик виртуальной машины.Use IP flow verify to confirm if a rule in a Network Security Group is blocking traffic to or from a virtual machine. Вы можете также просмотреть действующие правила группы безопасности и убедиться, что для порта RDP (3389 по умолчанию) существует и является приоритетным правило NSG, разрешающее входящий трафик.You can also review effective security group rules to ensure inbound "Allow" NSG rule exists and is prioritized for RDP port(default 3389). Дополнительные сведения см. в разделе Использование действующих правил безопасности для устранения проблем с потоком трафика в виртуальной машине.For more information, see Using Effective Security Rules to troubleshoot VM traffic flow.

Просмотрите данные диагностики загрузки виртуальной машины.Review VM boot diagnostics. Это действие позволяет проверить журналы консоли виртуальной машины и определить, не сообщает ли виртуальная машина о неполадках.This troubleshooting step reviews the VM console logs to determine if the VM is reporting an issue. Не на всех виртуальных машинах включена диагностика загрузки, поэтому это действие может быть необязательным.Not all VMs have boot diagnostics enabled, so this troubleshooting step may be optional.

Определенные действия по устранению неполадок выходят за рамки данной статьи, но они могут указать на более широкую проблему, влияющую на подключение к удаленному рабочему столу.Specific troubleshooting steps are beyond the scope of this article, but may indicate a wider problem that is affecting RDP connectivity. Дополнительные сведения о проверке журналов консоли и снимок экрана виртуальной машины см. в статье Boot Diagnostics for VMs (Диагностика загрузки для виртуальных машин).For more information on reviewing the console logs and VM screenshot, see Boot Diagnostics for VMs.

Сбросьте конфигурацию сетевой карты для виртуальной машины.Reset the NIC for the VM. Дополнительные сведения см. в статье How to reset network interface for Azure Windows VM (Как сбросить конфигурацию сетевого интерфейса для виртуальной машины Windows в Azure).For more information, see how to reset NIC for Azure Windows VM.

Проверьте работоспособность ресурсов виртуальной машины.Check the VM Resource Health. Это действие проверяет, чтобы в работе платформы Azure не было известных неполадок, которые бы могли повлиять на подключение к виртуальной машине.This troubleshooting step verifies there are no known issues with the Azure platform that may impact connectivity to the VM.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Прокрутите область параметров вниз до раздела Поддержка и устранение неполадок в нижней части списка.Scroll down the settings pane to the Support + Troubleshooting section near bottom of the list. Нажмите кнопку Работоспособность ресурсов.Click the Resource health button. Если виртуальная машина работоспособна, то отобразится состояние Доступно:A healthy VM reports as being Available:

Сбросьте учетные данные пользователей.Reset user credentials. Это действие позволяет сбросить пароль учетной записи локального администратора, если вы не уверены или забыли учетные данные.This troubleshooting step resets the password on a local administrator account when you are unsure or have forgotten the credentials. После входа на виртуальную машину сбросьте пароль для этого пользователя.Once you have logged into the VM, you should reset the password for that user.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Прокрутите область параметров вниз до раздела Поддержка и устранение неполадок в нижней части списка.Scroll down the settings pane to the Support + Troubleshooting section near bottom of the list. Нажмите кнопку Сбросить пароль.Click the Reset password button. Убедитесь, что в разделе Режим выбрано значение Сброс пароля, а затем введите свое имя пользователя и новый пароль.Make sure the Mode is set to Reset password and then enter your username and a new password. В конце нажмите кнопку Обновить:Finally, click the Update button:

Перезапустите виртуальную машину.Restart your VM. Это действие может исправить внутренние неполадки, возникшие в самой виртуальной машине.This troubleshooting step can correct any underlying issues the VM itself is having.

Выберите свою виртуальную машину на портале Azure и щелкните вкладку Обзор. Нажмите кнопку Перезапустить:Select your VM in the Azure portal and click the Overview tab. Click the Restart button:

Заново разверните виртуальную машину.Redeploy your VM. Это действие выполняет повторное развертывание виртуальной машины на другом узле Azure для исправления каких-либо внутренних неполадок в работе платформы или сети.This troubleshooting step redeploys your VM to another host within Azure to correct any underlying platform or networking issues.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Прокрутите область параметров вниз до раздела Поддержка и устранение неполадок в нижней части списка.Scroll down the settings pane to the Support + Troubleshooting section near bottom of the list. Выберите пункт Повторное развертывание, а затем нажмите кнопку Повторить развертывание:Click the Redeploy button, and then click Redeploy:

Обратите внимание, что после этой операции будут потеряны данные на временном диске, а также изменятся динамические IP-адреса, связанные с виртуальной машиной.After this operation finishes, ephemeral disk data is lost and dynamic IP addresses that are associated with the VM are updated.

Проверьте маршрутизацию.Verify routing. Убедитесь, что маршрут не препятствуют маршрутизации трафика на виртуальную машину или с нее, воспользовавшись возможностью Следующий прыжок в службе "Наблюдатель за сетями".Use Network Watcher's Next hop capability to confirm that a route isn't preventing traffic from being routed to or from a virtual machine. Кроме того, вы можете просмотреть фактические маршруты для сетевого интерфейса.You can also review effective routes to see all effective routes for a network interface. Дополнительные сведения см. в статье об использовании фактических маршрутов для устранения проблем с потоком трафика на виртуальной машине.For more information, see Using effective routes to troubleshoot VM traffic flow.

Убедитесь, что все локальные брандмауэры или брандмауэр на вашем компьютере разрешают исходящий трафик TCP 3389 в Azure.Ensure that any on-premises firewall, or firewall on your computer, allows outbound TCP 3389 traffic to Azure.

Если у вас по-прежнему возникают проблемы с протоколом RDP, то вы можете отправить запрос в службу поддержки или прочитать более подробные сведения об основных понятиях и этапах устранения неполадок RDP.If you are still encountering RDP issues, you can open a support request or read more detailed RDP troubleshooting concepts and steps.

Устранение неполадок с помощью Azure PowerShellTroubleshoot using Azure PowerShell

Установите и настройте последнюю версию Azure PowerShell, если у вас ее еще нет.If you haven't already, install and configure the latest Azure PowerShell.

В следующих примерах используются переменные, такие как myResourceGroup, myVM и myVMAccessExtension.The following examples use variables such as myResourceGroup, myVM, and myVMAccessExtension. Замените имена этих переменных и расположения собственными значениями.Replace these variable names and locations with your own values.

Примечание

Для сброса учетных данных пользователей и конфигурации удаленного рабочего стола используется командлет PowerShell Set-AzureRmVMAccessExtension .You reset the user credentials and the RDP configuration by using the Set-AzureRmVMAccessExtension PowerShell cmdlet. В следующих примерах myVMAccessExtension — это имя, которое указывается в ходе процесса.In the following examples, myVMAccessExtension is a name that you specify as part of the process. Если вы уже работали с агентом VMAccessAgent, то можете получить имя существующего расширения с помощью командлета Get-AzureRmVM -ResourceGroupName "myResourceGroup" -Name "myVM", который возвращает свойства виртуальной машины.If you have previously worked with the VMAccessAgent, you can get the name of the existing extension by using Get-AzureRmVM -ResourceGroupName "myResourceGroup" -Name "myVM" to check the properties of the VM. Просмотреть это имя можно в разделе "Extensions" в выходных данных.To view the name, look under the 'Extensions' section of the output.

После выполнения каждого шага устранения неполадок попробуйте подключиться к виртуальной машине еще раз.After each troubleshooting step, try connecting to your VM again. Если все еще не удается подключиться, то попробуйте выполнить следующее действие.If you still cannot connect, try the next step.

Сбросьте подключение к удаленному рабочему столу.Reset your RDP connection. Это действие позволяет сбросить конфигурацию удаленного рабочего стола, например, если удаленные соединения отключены или правила брандмауэра Windows блокируют подключения по RDP.This troubleshooting step resets the RDP configuration when Remote Connections are disabled or Windows Firewall rules are blocking RDP, for example.

В следующем примере выполняется сброс подключения RDP к виртуальной машине myVM в расположении WestUS и в группе ресурсов myResourceGroup:The follow example resets the RDP connection on a VM named myVM in the WestUS location and in the resource group named myResourceGroup:

Set-AzureRmVMAccessExtension -ResourceGroupName "myResourceGroup" ` -VMName "myVM" -Location Westus -Name "myVMAccessExtension"Проверьте правила группы безопасности сети.Verify Network Security Group rules. Это действие проверяет наличие в группе безопасности сети правила, разрешающего трафик RDP.This troubleshooting step verifies that you have a rule in your Network Security Group to permit RDP traffic. По умолчанию в качестве порта RDP используется TCP-порт 3389.The default port for RDP is TCP port 3389. Правило, разрешающее трафик RDP, может не создаваться автоматически при создании виртуальной машины.A rule to permit RDP traffic may not be created automatically when you create your VM.

Во-первых, назначьте переменной $rules все данные конфигурации для своей группы безопасности сети.First, assign all the configuration data for your Network Security Group to the $rules variable. В следующем примере извлекаются сведения о группе безопасности сети myNetworkSecurityGroup в группе ресурсов myResourceGroup:The following example obtains information about the Network Security Group named myNetworkSecurityGroup in the resource group named myResourceGroup:

$rules = Get-AzureRmNetworkSecurityGroup -ResourceGroupName "myResourceGroup" ` -Name "myNetworkSecurityGroup"Теперь просмотрите правила, которые настроены для этой группы безопасности сети.Now, view the rules that are configured for this Network Security Group. Убедитесь, что существует правило, разрешающее использовать TCP-порт 3389 для входящих подключений:Verify that a rule exists to allow TCP port 3389 for inbound connections as follows:

$rules.SecurityRulesВ следующем примере показано допустимое правило безопасности, разрешающее трафик RDP.The following example shows a valid security rule that permits RDP traffic. Можно увидеть, что параметры Protocol, DestinationPortRange, Access и Direction настроены правильно:You can see Protocol, DestinationPortRange, Access, and Direction are configured correctly:

Name : default-allow-rdp Id : /subscriptions/guid/resourceGroups/myResourceGroup/providers/Microsoft.Network/networkSecurityGroups/myNetworkSecurityGroup/securityRules/default-allow-rdp Etag : ProvisioningState : Succeeded Description : Protocol : TCP SourcePortRange : * DestinationPortRange : 3389 SourceAddressPrefix : * DestinationAddressPrefix : * Access : Allow Priority : 1000 Direction : InboundЕсли у вас нет правила, разрешающего трафик RDP, создайте правило группы безопасности сети.If you do not have a rule that allows RDP traffic, create a Network Security Group rule. Разрешите использование TCP-порта 3389.Allow TCP port 3389.

Сбросьте учетные данные пользователей.Reset user credentials. Это действие позволяет сбросить вводимый вами пароль учетной записи локального администратора, если вы не уверены, что учетные данные правильны, или забыли их.This troubleshooting step resets the password on the local administrator account that you specify when you are unsure of, or have forgotten, the credentials.

Сначала укажите имя пользователя и новый пароль, назначив переменной $cred учетные данные:First, specify the username and a new password by assigning credentials to the $cred variable as follows:

$cred=Get-CredentialТеперь обновите учетные данные на виртуальной машине.Now, update the credentials on your VM. В следующем примере обновляются учетные данные на виртуальной машине myVM в расположении WestUS и в группе ресурсов myResourceGroup:The following example updates the credentials on a VM named myVM in the WestUS location and in the resource group named myResourceGroup:

Set-AzureRmVMAccessExtension -ResourceGroupName "myResourceGroup" ` -VMName "myVM" -Location WestUS -Name "myVMAccessExtension" ` -UserName $cred.GetNetworkCredential().Username ` -Password $cred.GetNetworkCredential().PasswordПерезапустите виртуальную машину.Restart your VM. Это действие может исправить внутренние неполадки, возникшие в самой виртуальной машине.This troubleshooting step can correct any underlying issues the VM itself is having.

В следующем примере перезапускается виртуальная машина myVM в группе ресурсов myResourceGroup:The following example restarts the VM named myVM in the resource group named myResourceGroup:

Restart-AzureRmVM -ResourceGroup "myResourceGroup" -Name "myVM"Заново разверните виртуальную машину.Redeploy your VM. Это действие выполняет повторное развертывание виртуальной машины на другом узле Azure для исправления каких-либо внутренних неполадок в работе платформы или сети.This troubleshooting step redeploys your VM to another host within Azure to correct any underlying platform or networking issues.

В следующем примере повторно развертывается виртуальная машина myVM в расположении WestUS и в группе ресурсов myResourceGroup:The following example redeploys the VM named myVM in the WestUS location and in the resource group named myResourceGroup:

Set-AzureRmVM -Redeploy -ResourceGroupName "myResourceGroup" -Name "myVM"Проверьте маршрутизацию.Verify routing. Убедитесь, что маршрут не препятствуют маршрутизации трафика на виртуальную машину или с нее, воспользовавшись возможностью Следующий прыжок в службе "Наблюдатель за сетями".Use Network Watcher's Next hop capability to confirm that a route isn't preventing traffic from being routed to or from a virtual machine. Кроме того, вы можете просмотреть фактические маршруты для сетевого интерфейса.You can also review effective routes to see all effective routes for a network interface. Дополнительные сведения см. в статье об использовании фактических маршрутов для устранения проблем с потоком трафика на виртуальной машине.For more information, see Using effective routes to troubleshoot VM traffic flow.

Убедитесь, что все локальные брандмауэры или брандмауэр на вашем компьютере разрешают исходящий трафик TCP 3389 в Azure.Ensure that any on-premises firewall, or firewall on your computer, allows outbound TCP 3389 traffic to Azure.

Если у вас по-прежнему возникают проблемы с протоколом RDP, то вы можете отправить запрос в службу поддержки или прочитать более подробные сведения об основных понятиях и этапах устранения неполадок RDP.If you are still encountering RDP issues, you can open a support request or read more detailed RDP troubleshooting concepts and steps.

Устранение неполадок на виртуальных машинах, созданных с помощью классической модели развертыванияTroubleshoot VMs created using the Classic deployment model

После выполнения каждого шага устранения неполадок попробуйте подключиться к виртуальной машине еще раз.After each troubleshooting step, try reconnecting to the VM.

Сбросьте подключение к удаленному рабочему столу.Reset your RDP connection. Это действие позволяет сбросить конфигурацию удаленного рабочего стола, например, если удаленные соединения отключены или правила брандмауэра Windows блокируют подключения по RDP.This troubleshooting step resets the RDP configuration when Remote Connections are disabled or Windows Firewall rules are blocking RDP, for example.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Нажмите кнопку ... Дополнительные, а затем щелкните Сброс удаленного доступа:Click the ...More button, then click Reset Remote Access:

Проверьте конечные точки облачных служб.Verify Cloud Services endpoints. Это действие проверяет наличие в облачных службах конечных точек, разрешающих трафик RDP.This troubleshooting step verifies that you have endpoints in your Cloud Services to permit RDP traffic. По умолчанию в качестве порта RDP используется TCP-порт 3389.The default port for RDP is TCP port 3389. Правило, разрешающее трафик RDP, может не создаваться автоматически при создании виртуальной машины.A rule to permit RDP traffic may not be created automatically when you create your VM.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Нажмите кнопку Конечные точки, чтобы просмотреть конечные точки, настроенные для виртуальной машины.Click the Endpoints button to view the endpoints currently configured for your VM. Убедитесь, что существуют конечные точки, разрешающие трафик RDP через TCP-порт 3389.Verify that endpoints exist that allow RDP traffic on TCP port 3389.

В следующем примере показаны допустимые конечные точки, которые разрешают трафик RDP:The following example shows valid endpoints that permit RDP traffic:

Если у вас нет конечной точки, разрешающей трафик RDP, создайте конечную точку облачных служб.If you do not have an endpoint that allows RDP traffic, create a Cloud Services endpoint. Разрешите TCP использовать частный порт 3389.Allow TCP to private port 3389.

Просмотрите данные диагностики загрузки виртуальной машины.Review VM boot diagnostics. Это действие позволяет проверить журналы консоли виртуальной машины и определить, не сообщает ли виртуальная машина о неполадках.This troubleshooting step reviews the VM console logs to determine if the VM is reporting an issue. Не на всех виртуальных машинах включена диагностика загрузки, поэтому это действие может быть необязательным.Not all VMs have boot diagnostics enabled, so this troubleshooting step may be optional.

Определенные действия по устранению неполадок выходят за рамки данной статьи, но они могут указать на более широкую проблему, влияющую на подключение к удаленному рабочему столу.Specific troubleshooting steps are beyond the scope of this article, but may indicate a wider problem that is affecting RDP connectivity. Дополнительные сведения о проверке журналов консоли и снимок экрана виртуальной машины см. в статье Boot Diagnostics for VMs (Диагностика загрузки для виртуальных машин).For more information on reviewing the console logs and VM screenshot, see Boot Diagnostics for VMs.

Проверьте работоспособность ресурсов виртуальной машины.Check the VM Resource Health. Это действие проверяет, чтобы в работе платформы Azure не было известных неполадок, которые бы могли повлиять на подключение к виртуальной машине.This troubleshooting step verifies there are no known issues with the Azure platform that may impact connectivity to the VM.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Прокрутите область параметров вниз до раздела Поддержка и устранение неполадок в нижней части списка.Scroll down the settings pane to the Support + Troubleshooting section near bottom of the list. Нажмите кнопку Работоспособность ресурсов.Click the Resource Health button. Если виртуальная машина работоспособна, то отобразится состояние Доступно:A healthy VM reports as being Available:

Сбросьте учетные данные пользователей.Reset user credentials. Это действие позволяет сбросить вводимый вами пароль учетной записи локального администратора, если вы не уверены или забыли учетные данные.This troubleshooting step resets the password on the local administrator account that you specify when you are unsure or have forgotten the credentials. После входа на виртуальную машину сбросьте пароль для этого пользователя.Once you have logged into the VM, you should reset the password for that user.

Выберите свою виртуальную машину на портале Azure.Select your VM in the Azure portal. Прокрутите область параметров вниз до раздела Поддержка и устранение неполадок в нижней части списка.Scroll down the settings pane to the Support + Troubleshooting section near bottom of the list. Нажмите кнопку Сбросить пароль.Click the Reset password button. Введите свое имя пользователя и новый пароль.Enter your username and a new password. В конце нажмите кнопку Сохранить:Finally, click the Save button:

Перезапустите виртуальную машину.Restart your VM. Это действие может исправить внутренние неполадки, возникшие в самой виртуальной машине.This troubleshooting step can correct any underlying issues the VM itself is having.

Выберите свою виртуальную машину на портале Azure и щелкните вкладку Обзор. Нажмите кнопку Перезапустить:Select your VM in the Azure portal and click the Overview tab. Click the Restart button:

Убедитесь, что все локальные брандмауэры или брандмауэр на вашем компьютере разрешают исходящий трафик TCP 3389 в Azure.Ensure that any on-premises firewall, or firewall on your computer, allows outbound TCP 3389 traffic to Azure.

Если у вас по-прежнему возникают проблемы с протоколом RDP, то вы можете отправить запрос в службу поддержки или прочитать более подробные сведения об основных понятиях и этапах устранения неполадок RDP.If you are still encountering RDP issues, you can open a support request or read more detailed RDP troubleshooting concepts and steps.

Устранение определенных ошибок RDPTroubleshoot specific RDP errors

При попытке подключиться к виртуальной машине по протоколу RDP может появиться сообщение об определенной ошибке.You may encounter a specific error message when trying to connect to your VM via RDP. Ниже перечислены наиболее распространенные сообщения об ошибках.The following are the most common error messages:

Дополнительные ресурсыAdditional resources

Если ни одна из указанных ошибок не возникла, но подключиться к виртуальной машине с помощью протокола удаленного рабочего стола не удается, прочтите подробное руководство по устранению неполадок с удаленным рабочим столом.If none of these errors occurred and you still can't connect to the VM via Remote Desktop, read the detailed troubleshooting guide for Remote Desktop.

docs.microsoft.com